Enmig de la disputa legal en què l'FBI demana que Apple debiliti la força de l'xifrat de iOS, un grup d'investigadors de la Universitat Johns Hopkins dels Estats Units ha descobert un mètode que els permet desxifrar imatges i vídeos enviats a través d'iMessage en versions antigues de iOS. L'equip ja ha informat a Apple d'el problema i la companyia que dirigeix Tim Cook llançarà una actualització avui a última hora que solucionarà el problema.

Matthew Green, qui dirigeix a un equip compost per ell mateix i Christina Garman, Gabriel Kaptchuk, Michael Rushanan i Ian Miers, diu que el error només afecta versions antigues de iOS i es troba en l'algoritme de xifrat que utilitza la companyia de Cupertino per protegir el contingut enviat a través d'iMessage.

El xifrat de iMessage no és 100% segur

A l'llegir la descripció de l'procés de xifrat en la guia de seguretat que la companyia de la poma, Green va sospitar que alguna cosa podria no estar funcionant en el xifrat d'Apple. L'investigador assegura que va informar a Apple de l'existència d'el problema, però que el va sorprendre que no va ser corregit amb pegats posteriors. Més tard, es va reunir amb un equip d'estudiants i va crear un explotar que, en teoria, va explotar la sentència.

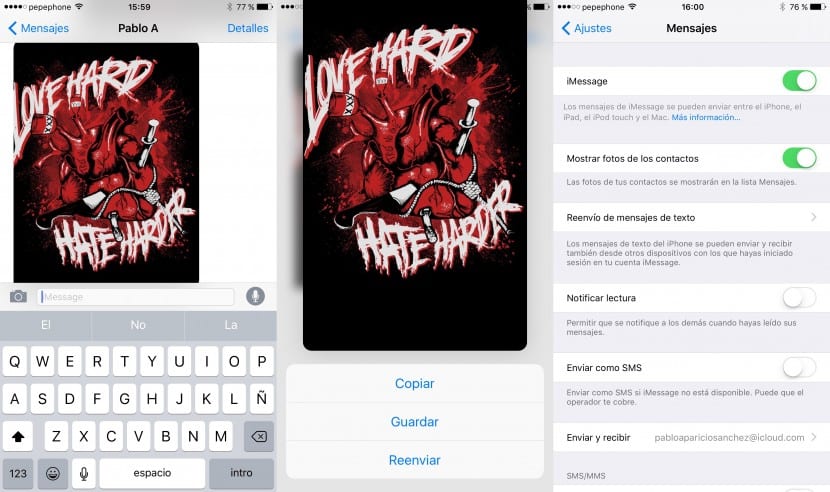

L'equip d'investigadors explica que la decisió està en la manera en la qual iMessage emmagatzema en iCloud les imatges i vídeos compartits dins d'una conversa, protegint-los amb una clau de 64 bits. Els investigadors van poder consultar aquesta clau al servidor d'iCloud, un caràcter cada vegada fins que van aconseguir re-estructurar la clau per complet, el que els va permetre recuperar el contingut original. Ian Miers va dir que hi ha altres aplicacions que també tenen aquesta fallada, però es va negar a dir quins eren, pel que no se sap si són només de iOS o també d'una altra plataforma.

El problema es va corregir parcialment en iOS setembre

Segons Green, Apple va corregir aquest error amb el llançament de iOS setembre, Però diu que l'atac també podria funcionar en l'última versió de iOS amb algunes modificacions. Les versions que sí que són vulnerables al seu atac tal com el tenen desenvolupat en aquest moment són iOS 8.xi versions més antigues. Si no ha sorpreses, avui es llançarà iOS 9.3, el que podria incloure una altra millora que podria solucionar completament aquesta fallada. L'equip d'investigadors diu que Apple llançarà avui una nova versió de iOS que solucionarà el problema, de manera que també és possible que hi hagi noves versions de iOS 8.xi iOS 7.x.

No justifica actualitzar en l'iPhone 4s no hi ha res interessant per a aquesta versió. Bé és el que jo veig però si alguin em diu q si que em de raons bones per fer-ho