Niemand und nichts ist vor Fehlern oder Schwachstellen gerettet, und in diesem Fall stehen wir vor einer wichtigen, und zwar das WPA2-Sicherheitsprotokoll Die heute von allen Routern, Smartphones, Computern und anderen aktuellen Produkten verwendeten Geräte sind nach der Entdeckung dieser Sicherheitslücke ernsthaft gefährdet.

In diesem Fall werden keine der aktuellen Produkte gespeichert, da es sich um ein Sicherheitssystem handelt, das für alle aktuellen Geräte funktioniert, egal ob iOS, macOS, Android oder Windows. Darüber hinaus entdeckte der Computersicherheitswissenschaftler den Fehler, Mathy Vanhoef zeigt, dass jeder Hacker es könnte Sehen Sie sich alle unsere Webbrowser auf einfache Weise in aller Ruhe an.

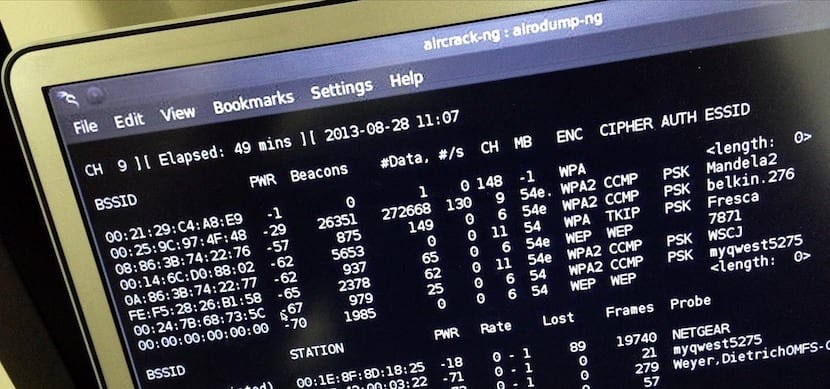

Das WPA2-Protokoll wird zum Schutz der meisten drahtlosen Netzwerke und Geräte verwendet. In diesem Fall und um zu überprüfen, ob diese Schwachstelle existiert und für alle Benutzer wichtig sein könnte, haben sie „KRACK“ entwickelt, die Abkürzung für Angriff auf die Neuinstallation des Schlüssels und dass es dazu dient, zu zeigen, dass das Problem real und ernst ist. Es wurden bereits einige Mitteilungen verschickt, in denen darauf hingewiesen wurde, dass die Ergebnisse der Untersuchung dieser Schwachstelle völlig wahr seien und es daher notwendig sei, dieses Sicherheitsproblem so schnell wie möglich zu beheben.

Es ist gefährlich, aber keine Panik.

Zunächst ist zu beachten, dass diese Sicherheitslücke die Registrierung aller Inhalte und damit ermöglicht Es geht darum, den Verkehr im Netzwerk auszuspionieren. Und andererseits müssen wir beachten, dass es sich um ein Problem handelt, das bald durch einen Sicherheitspatch gelöst wird, der automatisch auf allen Geräten, Routern und anderen enthaltenen Produkten gestartet wird, also beruhigen Sie sich. Es empfiehlt sich jedoch, von Zeit zu Zeit die Verbindungen zum Netzwerk unseres Routers zu überprüfen, um vor allem diejenigen zu sehen, die Daten senden.

Interessant ist auch, dass man auf diese Schwachstelle zugreifen kann Es ist ein physischer Zugriff auf unseren Computer erforderlich, Smartphone, Tablet usw., sodass es für uns schwierig ist, davon betroffen zu sein. In diesem Fall kann es dazu verwendet werden, den Netzwerkverkehr zu entschlüsseln, Inhalte in unseren regulären Datenverkehr einzufügen und personenbezogene Daten von Verbindungen zu erhalten, bei denen wir uns mit einem Benutzernamen und einem Passwort anmelden müssen.