Praktisch jede Woche wissen wir von einem Cyberangriff, bei dem die Freunde anderer, personenbezogene Daten, einschließlich Passwörter, gestohlen haben oder sie haben Ransomware verwendet, um den gesamten Inhalt der Computer zu verschlüsseln und ein Kennwort zum Entsperren des Inhalts anzufordern. Allerdings Computerausrüstung Sie sind nicht die einzigen Geräte die von Freunden anderer verwendet werden kann, um Daten zu erhalten, die die Pegasus-Software ist. ,

Pegasus ist ein klares Beispiel, eine Software des israelischen Unternehmens NSO Group zum Extrahieren von Daten von jedem Smartphone, sei es iPhone oder Android. Es gibt kein Betriebssystem, das 100% sicher, wird es auch nie geben. Jedes Betriebssystem ist angreifbar. Wenn wir jedoch die Ratschläge befolgen, die wir Ihnen in diesem Artikel zeigen, können wir es den Freunden anderer Leute viel schwerer machen.

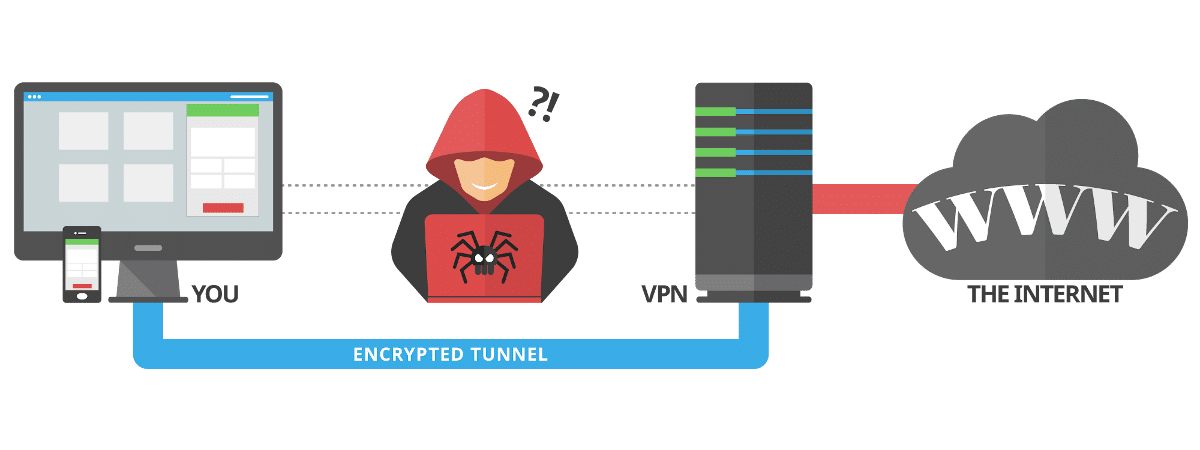

Verwenden Sie ein VPN

Ein VPN ist ein virtuelles privates Netzwerk, das eine sichere Verbindung zwischen Gerät und Server Wo sind die Informationen, die wir brauchen ... Um dies zu tun, müssen wir die Kostenlose VPN-Testversion die die meisten uns anbieten, um Zweifel auszuräumen und zu prüfen, ob sie wirklich halten, was sie versprechen.

Wenn Sie ein VPN verwenden, hat unser Internetprovider (ISP) niemals Zugriff auf unseren Besuchsverlauf, er kann nicht wissen, zu welchen Seiten oder zu welchen Servern wir uns über unsere Verbindung verbunden haben.

Bezahlte VPNs, speichern keine Aufzeichnungen darüber, dass unsere Besuche, daher sind sie ideal, um keine Spuren zu hinterlassen, wenn wir eine Verbindung zum Internet herstellen. Bevor wir einen VPN-Dienst mieten, müssen wir wissen, welche Dienste er uns bietet und wie hoch die maximale Verbindungsgeschwindigkeit ist.

Die Verwendung kostenloser VPNs wird nicht empfohlen, da jeder einzelne von ihnen mit unseren Browserdaten handelt, da dies die einzige Möglichkeit ist, den Dienst weiterhin kostenlos anzubieten. Darüber hinaus ist die Verbindungsgeschwindigkeit und Sicherheit, die sie uns bieten, viel niedriger als bei anderen kostenpflichtigen VPNs.

Stellen Sie keine Verbindung zu ungeschützten Wi-Fi-Netzwerken her

Ein kostenloser Anschluss ist sehr attraktiv, aber genauso attraktiv, tEs ist auch eine Gefahrenquelle für unser Smartphone. Da es sich um Netzwerke ohne jegliche Art von Schutz handelt, kann jeder, der sich in Reichweite befindet, eine Verbindung herstellen und alle Aktivitäten im Netzwerk überwachen, um Daten wie Passwörter zu extrahieren.

Wenn wir ein VPN verwenden, wird der gesamte Verkehr, der Wir generieren über unser Smartphone es wird verschlüsselt, damit keine Person, die Zugriff auf den im Netzwerk generierten Datenverkehr hat, den Inhalt entschlüsseln kann. Wenn Sie kein VPN verwenden, lassen Sie diese Arten von Wi-Fi-Verbindungen am besten mit einem Stick unberührt.

Seien Sie vorsichtig mit der Bluetooth-Verbindung

Die Wi-Fi-Verbindung ist nicht die einzige, mit der Freunde anderer Leute auf unser Gerät zugreifen können. Genauso wie es nicht ratsam ist, sich mit ungeschützten Wi-Fi-Netzwerken zu verbinden, müssen wir immer Vermeiden Sie die Verwendung ungeschützter Bluetooth-Netzwerke, insbesondere in Einkaufszentren, wo sie die glückliche Angewohnheit haben, ständig Werbebotschaften zu versenden.

Schützen Sie den Zugriff auf unser iPhone

Obwohl es albern erscheint, gibt es viele Benutzer, die Schützen Sie den Zugriff auf Ihr Gerät nicht mit einem Passcode, Touch ID oder Face ID, damit jeder, der auch nur vorübergehend Zugriff auf unser Gerät hat, alle Inhalte darin gespeichert hat.

Alle mobilen Geräte, egal ob iPhone oder Android-Geräte, bieten uns verschiedene Methoden, um unsachgemäßen Zugang zu seinem Inneren zu schützen. Wir können nie sicher sein, dass wir unser Handy nicht verlieren, es wird gestohlen, wir werden es in einer Kantine vergessen ... Jedes Mal, wenn wir ein neues Handy auf den Markt bringen, müssen wir als erstes seinen Inhalt schützen.

Wenn Sie trotz der Risiken, den Zugriff auf ein mobiles Gerät nicht zu schützen, immer noch nicht von der Notwendigkeit überzeugt sind, ist dies ratsam Browserverlauf regelmäßig löschen um die Datenmenge zu reduzieren, auf die Freunde anderer Personen zugreifen können. Es wird auch empfohlen Autovervollständigung deaktivieren um den Zugriff Dritter auf kritische Daten zu verhindern.

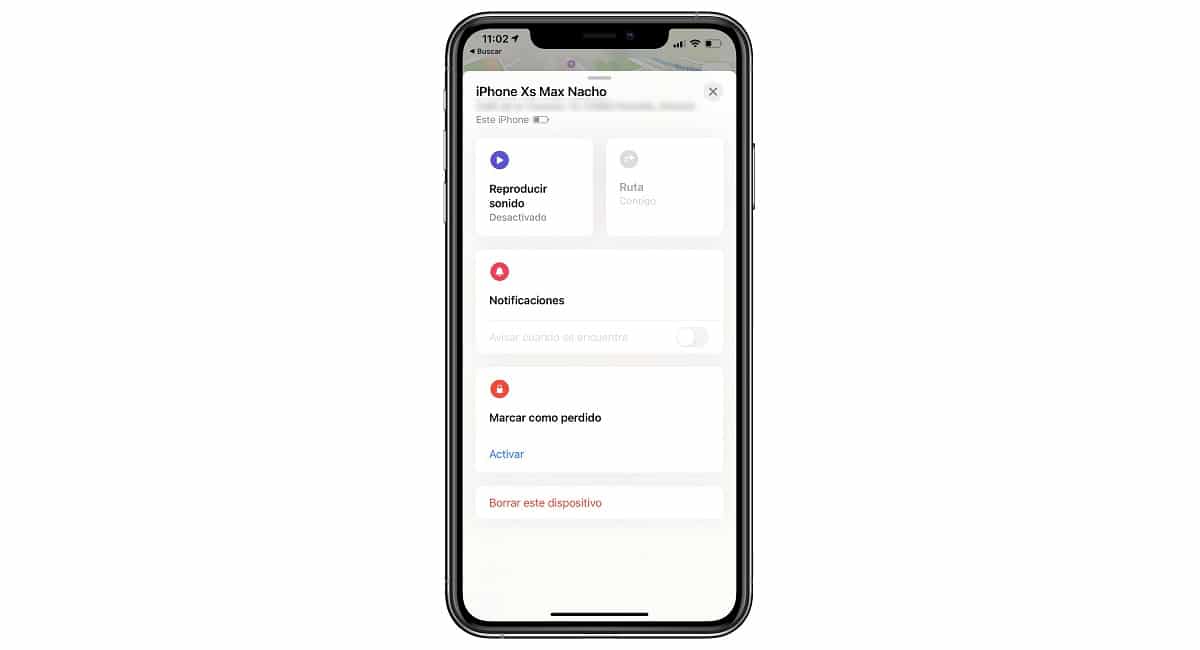

Aktivieren Sie "Mein iPhone suchen"

Wenn wir ziemlich vergesslich sind, ist es ratsam, die Funktion Find my iPhone zu aktivieren, eine Funktion, die es uns ermöglicht, unser Gerät zu finden, wenn wir es verloren haben oder lösche all seinen Inhalt wenn es uns gestohlen wurde, um zu verhindern, dass Freunde anderer Zugriff auf alle darin gespeicherten Inhalte haben.

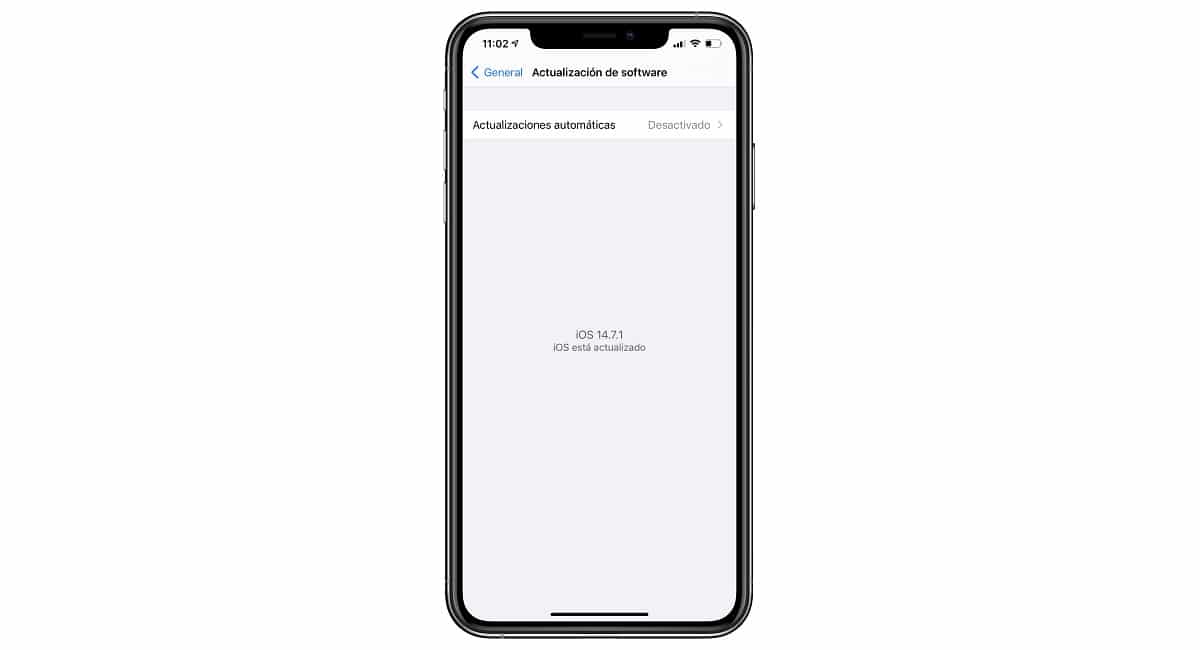

Aktualisieren Sie immer auf die neueste verfügbare Version von iOS

Jede neue Version von iOS führt neue Sicherheitsverbesserungen Neben dem Patchen der seit der Veröffentlichung der Vorgängerversion entdeckten Sicherheitslücken ist es daher immer ratsam, so schnell wie möglich auf die neuen iOS-Versionen zu aktualisieren, die Apple auf den Markt bringt.

Andere tipps

Cloud-Speicheranwendungen mit Passwort schützen

Wenn Sie Speicherplattformen verwenden, um unsere wichtigen Dokumente zu speichern, müssen wir es den Freunden anderer Leute erschweren und Passwort-, Touch ID- oder Face ID-Schutz aktivieren um zu verhindern, dass jeder, der auf unser entsperrtes Gerät zugreift, auf dessen Inhalte zugreift.

Siri bei Bildschirmsperre deaktivieren

Es ist weder das erste Mal noch wird es das letzte Mal sein, dass iOS-Bugs es zulassen Zugriff auf einige Gerätefunktionen mit Siri. Diese Funktion ist in den Einstellungen - Siri und Suche verfügbar.

Mach keinen Jailbreak

Obwohl es immer weniger beliebt ist, ist Jailbreak manchmal die einzige Möglichkeit, ein anderes Erlebnis auf iOS zu erzielen. Wenn Sie sich gerne mit dem Jailbreak anlegen, ist es empfehlenswert tun Sie es nicht auf dem Gerät, das Sie täglich verwenden, da es eine wichtige Zugangstür zu den Eingeweiden unseres Geräts ist.

Verwenden Sie starke Passwörter

Die Verwendung desselben Passworts erleichtert uns den Zugriff auf Dienste über das Internet, aber Es ist ein Risiko, wenn es nicht sicher istEs ist kurz, es kombiniert keine Groß- und Kleinbuchstaben und sogar die ungerade Zahl.

ICloud-Schlüsselbund enthält a Passwort-Generator Dies ermöglicht es uns, sichere Passwörter zu erstellen, die, wenn sie im iCloud-Schlüsselbund gespeichert werden, nicht gespeichert oder auf Papier notiert werden müssen.

Verwenden Sie die Zwei-Faktor-Authentifizierung

Eine mühsame Sicherheitsmaßnahme, die nicht jeder aktiviert, ist die zweistufige Authentifizierung, da erfordert einen zusätzlichen Schritt um auf eine Plattform zugreifen zu können, bietet uns jedoch eine zusätzliche Sicherheitsebene für unser Passwort, insbesondere wenn wir normalerweise für alles dasselbe Passwort verwenden, was offensichtlich nicht ratsam ist.

Achten Sie auf Phising-E-Mails

Eine der Methoden, mit denen Freunde anderer Leute versuchen, auf unsere Daten zuzugreifen, ist imitieren unsere Bank, durch eine E-Mail, in der wir aufgefordert werden, auf die Plattform zuzugreifen, indem Sie auf den enthaltenen Link klicken, um das Passwort zu ändern, da eine Sicherheitsverletzung festgestellt wurde ...

Zusammenfassend

Wir sollten es versuchen Seien Sie proaktiv bei der Ergreifung von Sicherheitsvorkehrungen, nicht nur auf unserem iPhone, sondern auch auf unserer Computerausrüstung, um Maßnahmen zu ergreifen, die es uns ermöglichen, unsere Daten zu schützen und nicht in falsche Hände zu geraten.