Project Zero, une équipe Google spécialement dédiée à la recherche de failles de sécurité dans les systèmes d'exploitation existants, a révélé ces jours-ci l'une des plus grosses attaques subies par iOS depuis sa création. Jusqu'à cinq failles de sécurité sur une période de deux ans Ils en ont profité pour installer des logiciels espions sur nos iPhone et iPad.

Quelles sont ces failles de sécurité? À quelles données avez-vous été exposé? Quels appareils ont été sensibles? Comment fonctionnaient-ils? Nous allons vous expliquer tous les détails, sans aucune fraternité ni catastrophe., et dans une langue que tout le monde comprendra sans problème.

Cinq failles de sécurité

Qu'est-ce qu'une faille de sécurité? Les systèmes d'exploitation ne sont pas parfaits, le système invulnérable n'existe pas et n'existera jamais. Il n'y a que des systèmes plus sécurisés que d'autres car ils rendent les choses plus difficiles pour les pirates, mais s'ils sont intéressés, ils trouveront toujours des failles de sécurité dont ils pourront profiter. Ces failles de sécurité sont des «trous» par lesquels les pirates peuvent pénétrer dans notre système et faire des choses qui ne sont pas autorisées, comme installer des logiciels espions.

Tout logiciel que nous trouvons ne peut pas être installé sur notre iPhone ou iPad, uniquement celui qui se trouve dans l'App Store et que Apple examine. Même le logiciel qui se trouve dans l'App Store et que nous pouvons installer a des limitations et il y a des fonctions auxquelles il n'a pas accès, c'est la base de la sécurité qu'Apple offre à ses utilisateurs. Mais comme nous l'avons dit, aucun logiciel n'est parfait et parfois des «trous» apparaissent à travers lesquels des applications malveillantes peuvent se glisser. Ces cinq failles de sécurité dont nous parlons aujourd'hui ont permis à certaines pages Web créées par des pirates d'installer des logiciels espions sur nos appareils iOS à notre insu, ce qui contourne évidemment toutes les mesures de sécurité d'Apple.

De quelles pages Web s'agit-il? Ils n'ont pas été publiés, mais selon les informations qui sont apparues sur le réseau, ce sont des pages avec des idéologies politiques bien définies et expressément créées pour l'accès à des groupes de population spécifiques, on soupçonne donc que derrière ces attaques il y aurait un état (ou plusieurs) qui voulaient espionner certains groupes de leur population. Quelles données ont-ils obtenu? Appels téléphoniques, messages, WhatsApp, Telegram, pages web, localisation ... des informations très précieuses et pour lesquelles ils auraient payé de grosses sommes d'argent.

Trois des bogues ont déjà été corrigés

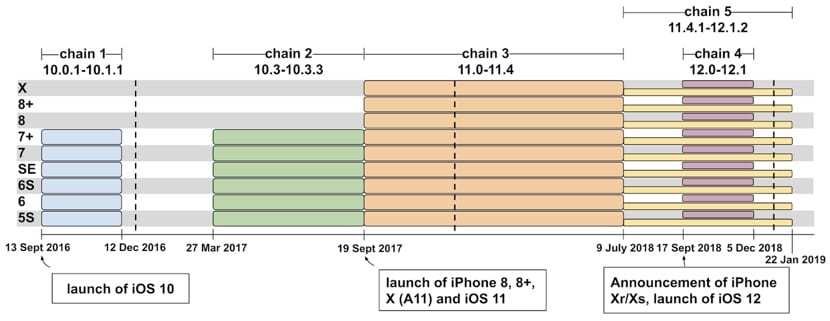

Project Zero a informé Apple de ces cinq failles de sécurité en février 2019, et à ce moment-là, trois de ces cinq failles étaient déjà corrigées avec les mises à jour correspondantes publiées par Apple à l'époque. Les deux bogues qui n'ont pas été corrigés, car Apple ne le savait pas avant que Project Zero ne les ait montrés, ont pris une semaine à résoudre avec la mise à jour vers iOS 12.1.4. Autrement dit, contrairement à ce qui est publié dans la plupart des médias, cela ne fait pas deux ans que notre iPhone est exposé à ces attaques, car Apple corrigeait les bogues au fur et à mesure qu'il les découvrait.

La période la plus longue pendant laquelle un bogue était actif était inférieure à 10 mois ("Chaîne 3"), le reste des bogues étant valables pour des périodes plus courtes que celle en raison des mises à jour qu'Apple était en train de lancer, comme vous pouvez le voir dans le graphique au-dessus de ces paragraphes et qui montre les dates et les versions qui résolvent chacun des failles de sécurité.

Solution: mettez toujours à jour la dernière version

On ne se lassera pas de le répéter malgré le fait que beaucoup refusent de l'accepter: avoir un système d'exploitation qui le supporte grâce à des mises à jour fréquentes et prolongées est le meilleur moyen de garantir la sécurité maximale possible. Il est important que le temps de réponse soit minimal, que la mise à jour qui résout le problème soit disponible le plus tôt possible et qu'elle atteigne également le plus d'appareils possible. Le système d'exploitation invulnérable n'existe pas, mais il faut essayer de rester le plus proche possible que vous pouvez atteindre cet objectif inaccessible.