Nessuno o niente viene salvato da errori o vulnerabilità e in questo caso siamo di fronte a uno importante e cioè il protocollo di sicurezza WPA2 utilizzati oggi da tutti i router, smartphone, computer e altri prodotti attuali sono in serio pericolo dopo la scoperta di questa vulnerabilità.

In questo caso, nessuno dei prodotti attuali viene salvato poiché si tratta di un sistema di sicurezza che funziona per tutti i dispositivi attuali, indipendentemente dal fatto che si tratti di iOS, macOS, Android o Windows. Inoltre, il fallimento scoperto dall'accademico nella sicurezza informatica, Mathy Vanhoef dimostra che qualsiasi hacker potrebbe vedere con calma tutta la nostra navigazione in rete in modo semplice.

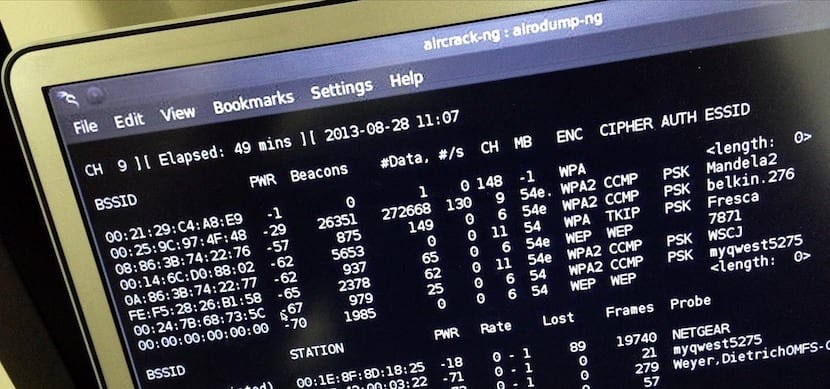

Il protocollo WPA2 utilizzato per proteggere la maggior parte dei dispositivi e delle reti wireless. In questo caso e per verificare che questa vulnerabilità esista e possa essere importante per tutti gli utenti, hanno sviluppato "KRACK", abbreviazione di Attacco di reinstallazione chiave e questo serve a dimostrare che il problema è reale e serio. Alcune comunicazioni sono già state emesse insistendo sul fatto che i risultati dell'indagine su questa vulnerabilità sono completamente veri e quindi è necessario correggere questo problema di sicurezza il prima possibile.

È pericoloso, ma niente panico

La prima cosa da notare è che questa falla di sicurezza consente la registrazione di tutti i contenuti e quindi Si tratta di "spiare" il traffico sulla rete. E d'altra parte, dobbiamo avvertire che siamo di fronte a un problema che verrà risolto presto per mezzo di una patch di sicurezza che verrà lanciata automaticamente su tutti i dispositivi, router e altri prodotti inclusi, quindi calmati. Tuttavia è bene controllare di tanto in tanto le connessioni alla rete del nostro router per vedere soprattutto quelle che inviano dati.

È anche interessante notare che per accedere a questa vulnerabilità l'accesso fisico è necessario sul nostro computer, smartphone, tablet, ecc., quindi è difficile che ci influenzi. Se ciò accade, può essere utilizzato per decrittografare il traffico di rete, inserire contenuti nel nostro normale traffico e ottenere dati personali dalle connessioni in cui dobbiamo accedere con un nome utente e una password.