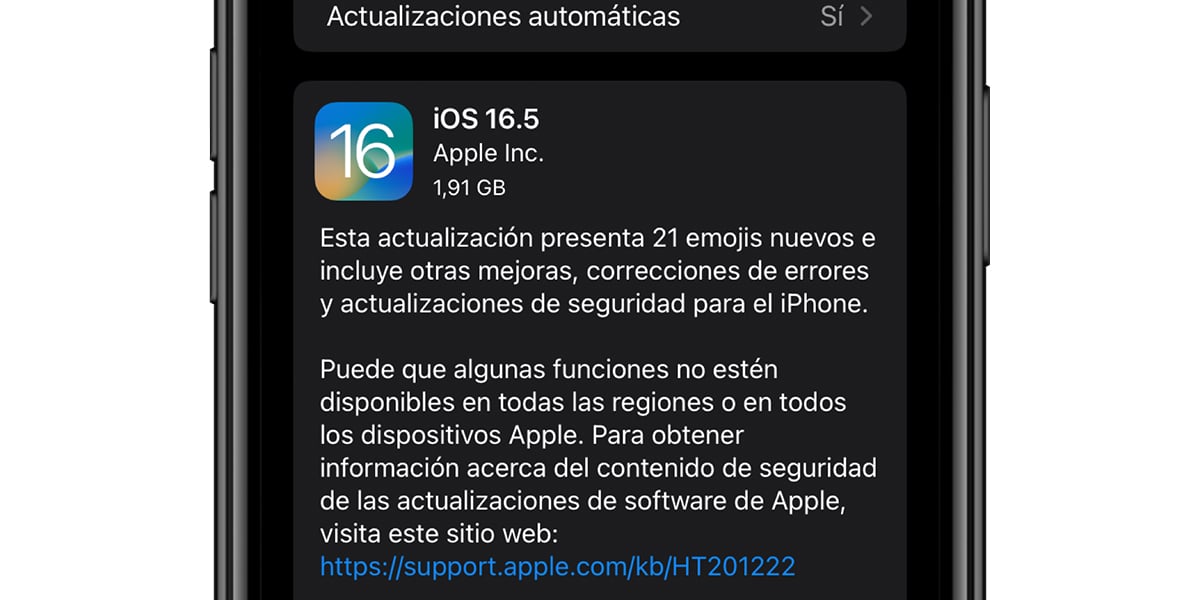

Apple ha rilasciato ieri in ritardo il nuovi aggiornamenti iOS 16.5, iPadOS 16.5 e macOS 13.4. Queste nuove versioni includevano le funzioni già note e incluse nelle beta per gli sviluppatori. Tuttavia, c'è un fatto che non sapevamo ed è quello le nuove versioni hanno risolto tre importanti vulnerabilità, due di questi sono stati risolti con la risposta rapida di sicurezza iOS 16.4.1 (a). Ma un'altra vulnerabilità è ancora attiva e può essere risolto solo se i dispositivi vengono aggiornati alle versioni rilasciate ieri.

Assicurati di aggiornare i tuoi dispositivi per correggere le vulnerabilità

Pochi giorni fa Apple ha rilasciato iPadOS e iOS 16.4.1 (a) e macOS 13.3.1 (a) come risposta rapida alla sicurezza, una nuova modalità di aggiornamento. Questi aggiornamenti lo consentono includere patch di sicurezza senza dover avviare un noioso processo di aggiornamento comune. Ciò ha consentito ad Apple di correggere alcune delle vulnerabilità attive che consentivano agli hacker di accedere alle informazioni senza il controllo dell'utente.

Le note di aggiornamento di iOS 16.5, iPadOS 16.5 e macOS 13.4 sono stati pubblicati proprio ieri e sono stati annunciati quali vulnerabilità sono state risolte con l'aggiornamento. Tra questi, sono state rilevate tre vulnerabilità, due delle quali risolte nella risposta rapida di sicurezza precedentemente menzionata. Infatti, uno di questi era ancora attivo dopo l'aggiornamento ed è stato risolto con iOS 16.5 e il resto degli aggiornamenti. Queste due falle di sicurezza fisse erano correlate all'elaborazione dei contenuti Web che consentiva la divulgazione di informazioni sensibili e l'esecuzione di codice arbitrario.

È un vulnerabilità WebKit attiva che ha permesso all'hacker di uscire dalla sandbox dei contenuti web. Sono stati inoltrati ad Apple dal Threat Analysis Group di Google e dal Security Lab di Amnesty International. La soluzione corretta ha migliorato i controlli dei limiti per eliminare la vulnerabilità. Ricordare