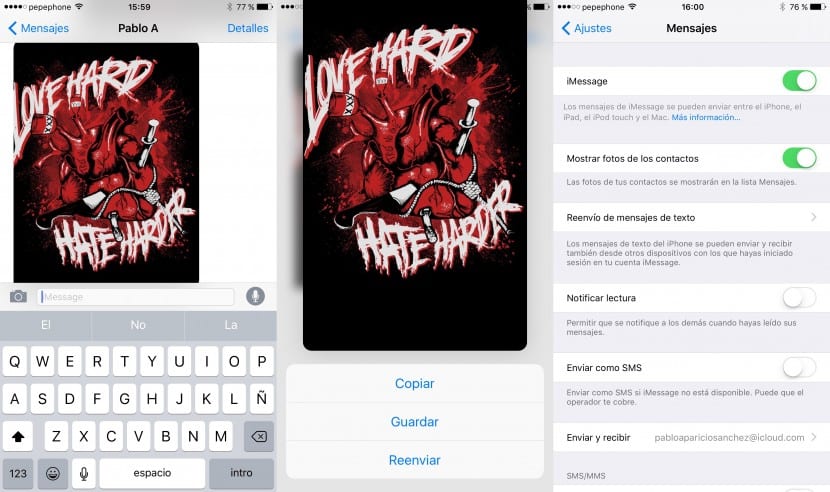

En medio de la disputa legal en la que el FBI pide que Apple debilite la fuerza del cifrado de iOS, un grupo de investigadores de la Universidad Johns Hopkins de los Estados Unidos ha descubierto un método que les permite descifrar imágenes y vídeos enviados a través de iMessage en versiones antiguas de iOS. El equipo ya ha informado a Apple del problema y la compañía que dirige Tim Cook lanzará una actualización hoy a última hora que solucionará el problema.

Matthew Green, quien dirige a un equipo compuesto por él mismo y Christina Garman, Gabriel Kaptchuk, Michael Rushanan y Ian Miers, dice que el bug sólo afecta a versiones antiguas de iOS y se encuentra en el algoritmo de cifrado que usa la compañía de Cupertino para proteger el contenido enviado a través de iMessage.

El cifrado de iMessage no es 100% seguro

Al leer la descripción del proceso de cifrado en la guía de seguridad que la compañía de la manzana, Green sospechó que algo podría no estar funcionando en el cifrado de Apple. El investigador asegura que informó a Apple de la existencia del problema, pero que le sorprendió que no fue corregido con parches posteriores. Más tarde, se reunió con un equipo de estudiantes y creó un exploit que, en teoría, explotó el fallo.

El equipo de investigadores explica que el fallo está en la manera en la que iMessage almacena en iCloud las imágenes y vídeos compartidos dentro de una conversación, protegiéndolos con una clave de 64-bits. Los investigadores pudieron consultar esta clave en el servidor de iCloud, un carácter cada vez hasta que consiguieron re-estructurar la clave por completo, lo que les permitió recuperar el contenido original. Ian Miers dijo que hay otras aplicaciones que también tienen este fallo, pero se negó a decir cuáles eran, por lo que no se sabe si son sólo de iOS o también de otra plataforma.

El problema se corrigió parcialmente en iOS 9

Según Green, Apple corrigió este fallo con el lanzamiento de iOS 9, pero dice que el ataque también podría funcionar en la última versión de iOS con algunas modificaciones. Las versiones que sí que son vulnerables a su ataque tal y como lo tienen desarrollado en este momento son iOS 8.x y versiones más antiguas. Si no ha sorpresas, hoy se lanzará iOS 9.3, lo que podría incluir otra mejora que podría solucionar completamente este fallo. El equipo de investigadores dice que Apple lanzará hoy una nueva versión de iOS que solucionará el problema, por lo que también es posible que haya nuevas versiones de iOS 8.x y iOS 7.x.

No justifica actualizar en el iPhone 4s no hay nada interesante para esa versión. Bueno es lo que yo veo pero si alguin me dice q si que me de razones buenas para hacerlo