Pegaz to modne hasło. Narzędzie do hakowania dla dostęp do wszystkich danych na dowolnym telefonie iPhone lub smartfonie z systemem Android to nowość we wszystkich mediach. Jak to działa? Skąd mam wiedzieć, czy jestem zarażony? Powiemy ci wszystko poniżej.

Co to jest Pegaz?

Pegasus to narzędzie do szpiegowania na smartfonie. Możemy go zaklasyfikować jako «wirusa», abyśmy mogli się wzajemnie rozumieć, który nie uszkadza telefonu, nie powoduje usunięcia ani awarii, ale ma dostęp do wszystkich Twoich danych i wysyła je do tego, kto zainstalował tego wirusa na Twoim telefonie. To narzędzie zostało stworzone przez NSO Group, izraelską firmę, która sprzedaje to narzędzie do szpiegowania ludzi. Tak, to takie proste, jest to znana firma, że każdy wie, co robi i to jest dozwolone pomimo całego zamieszania, które wokół niej narobiło się od czasu jej istnienia. Apple złożyło już skargę na tę firmę.

Jak zainstalować Pegasusa na moim telefonie?

Ludzie zawsze mówią o iPhone'ach zainfekowanych przez Pegasusa, ale w rzeczywistości to narzędzie działa zarówno na iPhonie, jak i na Androidzie. Celem tego narzędzia są zazwyczaj wysocy rangą politycy, dziennikarze, aktywiści, dysydenci… ludzie, którzy są „zainteresowani” szpiegowaniem w celu kontrolowania ich ruchów i wiedzą wszystko, co wiedzą, i ci ludzie, ze względów bezpieczeństwa, zwykle używają iPhone'ów, bezpieczniejszy niż Android, ale tak bezpieczny, jak jest, nie jest niezniszczalny.

Aby Pegasus został zainstalowany na Twoim iPhonie, nie musisz nawet nic robić. Firma NSO zaprojektowała narzędzie na tyle zaawansowane, że może wejść do Twojego telefonu bez klikania jakichkolwiek linków czy pobierania jakichkolwiek aplikacji. Proste połączenie WhatsApp lub wiadomość wysłana na Twój telefon bez otwierania go może dać dostęp do tego oprogramowania szpiegującego. Aby to zrobić, skorzystaj z tak zwanych „podatności dnia zerowego”, luki w zabezpieczeniach, których producent telefonu nie jest świadomy i dlatego nie może ich naprawić, ponieważ nawet nie wie o ich istnieniu. Po zainstalowaniu wszystko, powtarzam, wszystko na twoim iPhonie jest w rękach każdego, kto używa tego narzędzia.

Apple już kilka miesięcy temu wypuściło aktualizację, która naprawiła kilka z tych luk w zabezpieczeniach, ale Pegasus znajduje inne i wykorzystuje je. Dziś nie wiemy, jakie błędy wykorzystuje, ani jakie telefony lub wersje systemu operacyjnego są podatne na jego narzędzie szpiegowskie. Wiemy, że Apple naprawia je, gdy tylko je wykryje, ale wiemy też, że zawsze będą błędy, które zostaną znalezione i wykorzystane. To odwieczna gra w kotka i myszkę.

Kto może korzystać z Pegasusa?

Grupa NSO twierdzi, że z jej narzędzia korzystają tylko agencje rządowe, jakby to była jakaś pociecha. Ale jak powiedział Tim Cook, omawiając zmuszanie firm do stworzenia „tylnych drzwi”, które dawałyby dostęp do telefonów w razie potrzeby, „tylne drzwi dla dobrych to także tylne drzwi dla złych”. ». Jedyną pociechą, jaką odczuwamy my, normalni obywatele, jest to, że Pegasus nie jest dostępny dla nikogo z powodów czysto ekonomicznych. Korzystanie z tego narzędzia przez jedną osobę kosztuje około 96.000 XNUMX euro, więc nie sądzę, żeby Twój współpracownik lub szwagier wykorzysta go do szpiegowania Twojego telefonu.

Ale niepokojące jest, że wszyscy wiedzą, że istnieje narzędzie, które może nas szpiegować 24 godziny na dobę, 365 dni roku za pomocą naszego smartfona, świadom wszystkiego, co robimy, widzimy, czytamy, słuchamy i piszemy. Kto może zagwarantować, że Pegasus nie wpadnie w ręce innych, którzy sprzedają go taniej? A może nawet udostępnić go wszystkim za darmo? A o czym wspomniałem na początku artykułu, najbardziej niepokojąca jest świadomość, że firma, którą stworzył Pegasus, może działać bezkarnie z narzędziem, które łamie wszelkie możliwe prawa.

Skąd mam wiedzieć, czy jestem zarażony?

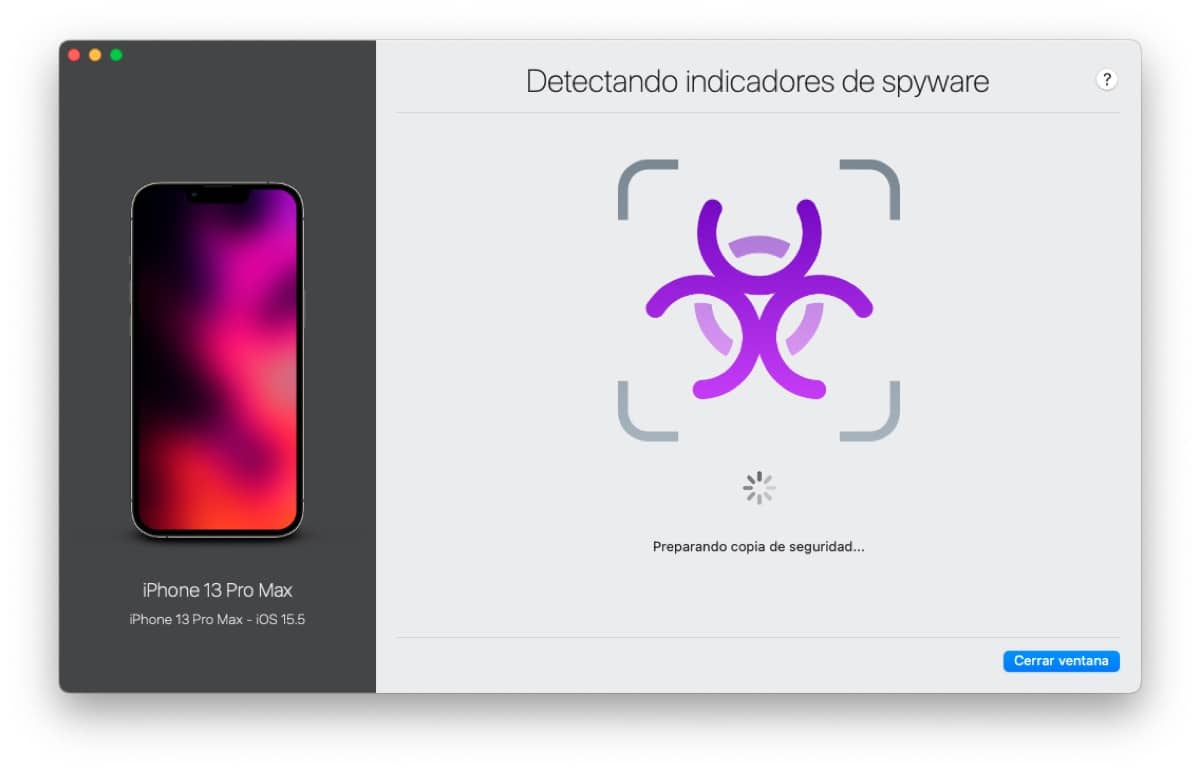

Jeśli chcesz wiedzieć, czy ktoś zainstalował Pegasusa na Twoim telefonie, istnieją narzędzia do jego wykrycia i są one bezpłatne. Z jednej strony mamy oprogramowanie open source opracowane przez Amnesty International, które można pobrać z GitHub (powiązanie). Jednak nie jest to oprogramowanie, z którego każdy może korzystać ze względu na jego złożoność, więc istnieją inne prostsze i bardziej dostępne alternatywy dla osób, które nie mają zaawansowanych umiejętności obsługi komputera. Na przykład narzędzie iMazing (powiązanie), do pobrania za darmo, pozwala również dowiedzieć się, czy zostałeś zainfekowany przez Pegasusa. Jest kompatybilny z Windows i macOS i chociaż niektóre jego funkcje są płatne, wykrywanie Pegasusa jest bezpłatne.

Jak mogę uniknąć zarażenia się Pegasusem?

Tak jak jest, jeśli ktoś chce zainstalować Pegasusa na twoim telefonie, nie ma możliwości całkowitego obejścia tego. Ale możesz podjąć środki ostrożności, aby zmniejszyć ryzyko do minimum. Wiemy, że pojawiły się błędy, które pozwoliły Pegasusowi zainstalować się bez żadnych działań użytkownika, ale wiemy również, że Apple stale wydaje łatki, aby naprawić te błędy, więc Najlepsze jest to, że zawsze aktualizujesz iPhone'a do najnowszej dostępnej wersji. Ważne jest również, abyś nie klikał linków, których pochodzenie jest dla Ciebie nieznane, ani nie otwierał wiadomości od nieznanych lub podejrzanych nadawców.

Jeśli chodzi o instalację aplikacji, na iOS nie można instalować aplikacji spoza App Store. To jest coś, co jest obecnie przedmiotem dyskusji w wielu organizacjach, takich jak Komisja Europejska, ale jest to środek bezpieczeństwa, który chroni nas przed atakami z zewnątrz. Jeśli w dowolnym momencie Apple zostanie zmuszony do otwarcia swojego systemu i umożliwienia „ładowania bocznego” lub instalacji aplikacji spoza swojego sklepu, ryzyko wzrośnie wykładniczo.