Najnowsza luka w zabezpieczeniach iPhone'a może narazić Twoje dane osobowe na ryzyko A zezwolenie hakerom na przejęcie cennych łupów jest luką w zabezpieczeniach poczty e-mail firmy Apple odkrył firmę ZecOps.

Chociaż wiadomość pojawiła się w ostatnich dniach, według badań ekspertów hakerzy mogli ukraść w ten sposób dane nawet z 6 firm od 2018 roku.

Firma Apple podjęła działania w tej sprawie i próbuje rozwiązać tę lukę, ale w międzyczasie, co możesz zrobić, aby mieć iPhone'a do dbaj o maksymalne bezpieczeństwo swoich danych?

Przede wszystkim bądź poinformowany. I po to tu jesteśmy. W każdym razie wiedza o naszych słabościach pomaga nam się doskonalić. Dlatego ważne jest, aby wiedzieć, na czym polega ta luka, o której mówimy.

Jaka jest ostatnia luka w zabezpieczeniach iPhone'a?

Wszystko jest opracowywane za pośrednictwem aplikacji e-mail Apple. Nadchodzi pusty e-mail który otwiera drzwi dla hakerów bez jakiejkolwiek interakcji wymaganej przez użytkownika, będąc w stanie uzyskać dostęp do telefonu i uzyskać żądane dane.

Jest to dość poważny błąd, który Apple już zgłosił, że udało mu się rozwiązać w wersji beta i który zostałby już zaimplementowany w następnej aktualizacji.

Więc w zasadzie tak masz iPhone'a zaktualizowanego do najnowszej wersjiproblem powinien już zostać rozwiązany. Ale czego to nas uczy? Że nawet firma tak potężna jak Apple nie jest wolna od tego typu luk w zabezpieczeniach i dlatego sami musimy być zmotywowani do ciągłej ochrony bezpieczeństwa naszych informacji.

Z tego powodu poniżej podam serię bardzo prostych wskazówek, które należy wdrożyć, aby zapewnić maksymalne bezpieczeństwo danych.

3 sposoby ochrony iPhone'a przed cyberzagrożeniami

Użyj wirtualnej sieci prywatnej

Korzystanie z wirtualnej sieci prywatnej (VPN) w telefonie to najbezpieczniejszy sposób surfowania po Internecie za pomocą telefonu komórkowego bez narażania bezpieczeństwa danych i kradzieży informacji podczas surfowania po sieci. Jeśli nadal nie wiesz co to jest VPN Wyjaśnię ci to w bardzo prosty sposób.

VPN umożliwia bezpieczne i anonimowe łączenie się z Internetem z telefonu komórkowego. Proces wyglądałby następująco, telefon komórkowy łączyłby się z serwerem VPN, a to z Internetem, tak że ostatecznie nikt nie znałby na przykład lokalizacji telefonu komórkowego.

Upewnij się, że masz aktualny system iOS

Jak już wiadomo, aktualizacje wpływają na funkcjonalność telefonu i wprowadzają nowe funkcje, ale ważniejsze niż wszystkie funkcje, które zawierają w zakresie bezpieczeństwa. Z tego powodu, ważne jest, aby system był zawsze aktualizowany do najnowszej dostępnej wersji, aby upewnić się, że nasz telefon działa poprawnie we wszystkich aspektach i nie ma żadnych luk w zabezpieczeniach, które hakerzy mogą wykorzystać przeciwko nam.

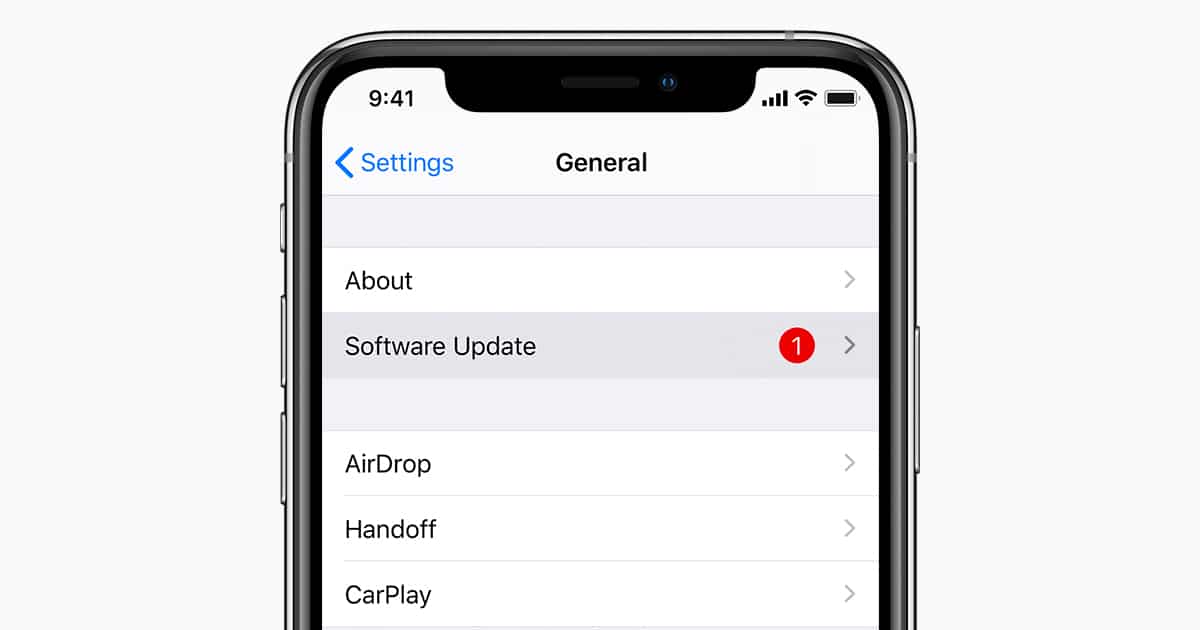

Jeśli nie wiesz, czy masz najnowszą wersję na telefonie komórkowym zawsze możesz to sprawdzić przechodząc do Ustawienia / Ogólne / Aktualizacja oprogramowania. Jeśli okaże się, że nie korzystasz z najnowszej dostępnej wersji, możesz zainstalować ją z tego samego miejsca.

Wyłącz Siri

Wreszcie, bez względu na to, jak dobrze Siri ci pasuje i bez względu na to, jak przydatne może być, jeśli chcesz, aby Twoje dane były prawie w 100% bezpieczne, polecam to. wyłącz osobistego asystenta Apple. Znane są przypadki, w których Siri była kanałem, przez który hakerzy uzyskali dostęp do niektórych telefonów w celu kradzieży informacji o użytkowniku.

Czy słyszałeś już wieści o najnowszej luce Apple? Czy wiesz, jak niebezpieczne mogą być te luki w Twoich danych? Jakie kroki podejmiesz, aby zabezpieczyć swój iPhone?