Ultimamente, vemos apenas anúncios de Apple nos contando sobre a privacidade de nossos dispositivos, uma privacidade que promete manter nossos dados seguros. Isto é certo? Bem, em grande medida, sim, prova disso são os pedidos que organizações internacionais têm feito para desbloquear iPhones envolvidos em algum acidente público, a Apple sempre se recusou a desbloquear os aparelhos, eles dizem que não podem. Foi assim que as empresas nasceram com o objetivo de hackea-los, incluindo CinzaShift a partir do qual você acabou de filtrar sua maneira de trabalhar. Continue lendo isso Nós contamos como GrayKey funciona, a ferramenta de hacking GrayShift do iPhone.

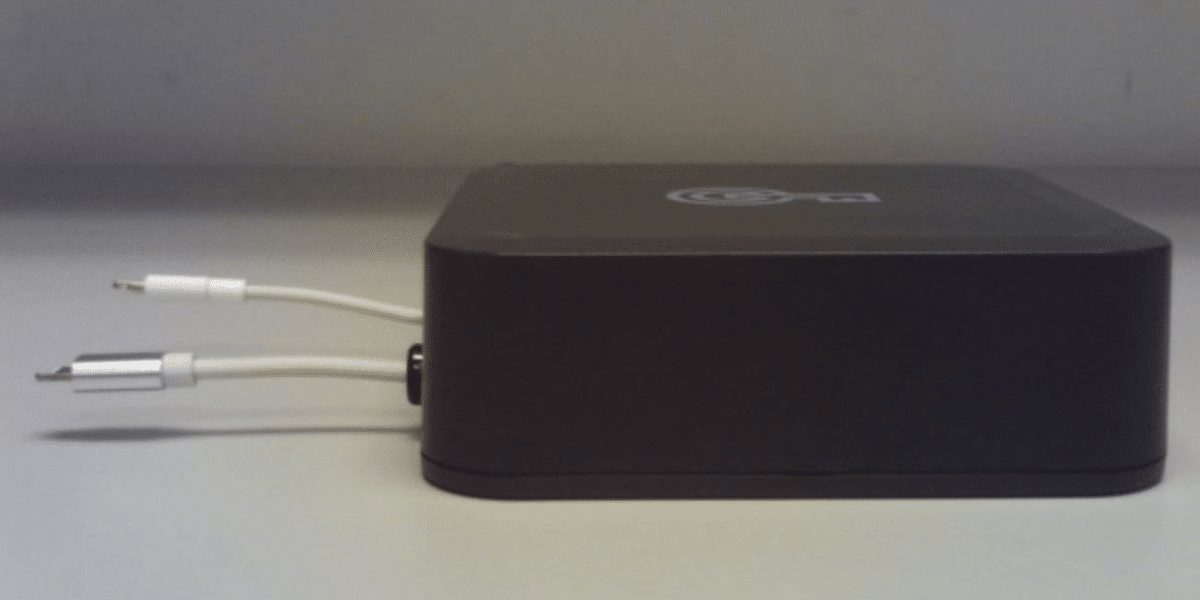

E você vai se lembrar petições após ataques ou desaparecimentos de pessoas, GrayShift sempre esteve na boca de todos pois eles prometem desbloquear os dispositivos. Como eles fizeram isso? pela força bruta, como você pode ver abaixo do dispositivo, embora instala um agente no dispositivo que provavelmente impedirá o dispositivo de bloquear após várias tentativas de senha incorretaTudo o que ele faz é testar listas de senhas até encontrar uma.

Um código alfanumérico em um dispositivo móvel da Apple pode ser detectado automaticamente pelo GrayKey e outras ações do analista serão necessárias.

- Quando o dispositivo estiver conectado, GrayKey tentará instalar o agente.

- O analista tem a opção de usar a lista de palavras padrão chamada "crackstation.human-only.txt", que contém cerca de 63 milhões de senhas e pode levar cerca de 183 dias para processar a lista inteira.

- Crie uma nova lista de senhas alfanuméricas:

- Crie um novo arquivo de texto usando o notepad ou Notepad ++

- Todas as senhas devem ser inseridas linha por linha

- Salve o arquivo como .txt

- Carregue o arquivo de texto em GrayKey

* Se houver restrições de tempo ao entrar no dispositivo, tente uma lista personalizada em vez do GrayKey padrão.

Uma vez que o agente de força bruta tenha sido instalado corretamente, o modo avião será ativado e o dispositivo Apple pode ser desconectado ou podemos deixá-lo conectado para extrair os dados dele.

Empresas como a GrayShift precisam existir? Bem, depende de como são usados, para ajudar nas investigações de desaparecimentos ou descobrir tramas terroristas, sim, mas quem nos garante que não é usado para outros fins. Todo mundo que pensa o que quer, pelo menos sabemos que nossos dispositivos são seguros e que a única maneira de desbloqueá-los é com processos que podem levar meses e até anos.