U posljednje vrijeme vidimo samo oglase za Apple nam govori o privatnosti naših uređaja, privatnost koja obećava da će naši podaci biti sigurni. Je li ovo istina? Pa, u velikoj mjeri, da, dokaz tome su zahtjevi koje su međunarodne organizacije postavile da otključaju iPhone koji su sudjelovali u nekoj javnoj nesreći. Apple je uvijek odbijao da otključa uređaje, kažu da ne mogu. Tako su rođene kompanije s ciljem hakiranja, uključujući GreyShift iz kojeg je upravo filtriran vaš način rada. Nastavite to čitati Govorimo vam kako funkcionira GrayKey, alat za hakiranje GrayShift iPhonea.

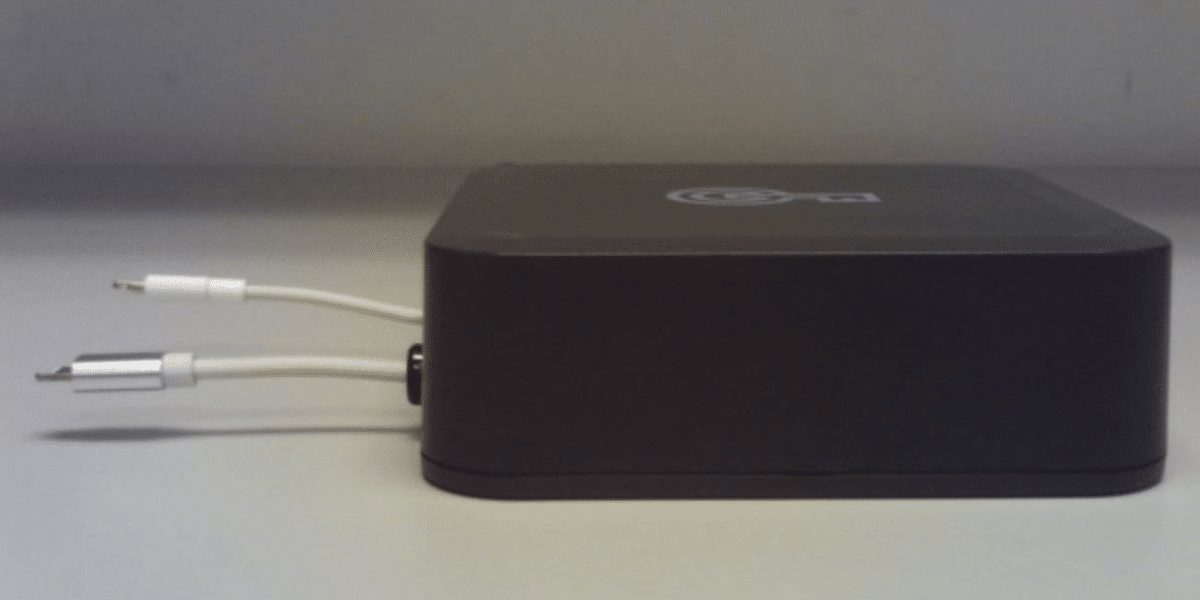

I sjetit ćete se molbe nakon napada ili nestanka ljudi, GrayShift je uvijek bio svima na usnama jer obećavaju da će otključati uređaje. Kako to rade? sirovom silom, kao što vidite ispod uređaja instalira agent na uređaj koji će vjerovatno spriječiti zaključavanje uređaja nakon višestrukih netačnih pokušaja lozinkeSve što radi je testiranje lista lozinki dok ih ne smisle.

Alfanumerički kôd na Appleovom mobilnom uređaju može automatski otkriti GrayKey i bit će potrebne daljnje mjere analitičara.

- Kada je uređaj povezan, GrayKey će pokušati instalirati agent.

- Analitičar ima mogućnost korištenja zadane liste riječi pod nazivom "crackstation.human-only.txt" koja sadrži oko 63 miliona lozinki i može joj trebati oko 183 dana da obradi cijelu listu.

- Kreirajte novu listu alfanumeričkih lozinki:

- Stvorite novu tekstualnu datoteku koristeći notepad ili Notepad ++

- Sve lozinke moraju se unijeti red po red

- Spremite datoteku u obliku .txt

- Učitajte tekstualnu datoteku u GrayKey

* Ako postoje vremenska ograničenja prilikom ulaska u uređaj, isprobajte prilagođenu listu umjesto zadanog GrayKey.

Nakon što se agent grube sile pravilno instalira, aktivira se način rada u avionu, a Apple uređaj može biti odspojen ili ga možemo ostaviti povezanim kako bismo iz njega izvukli podatke.

Moraju li postojati kompanije poput GrayShift? Pa, ovisi o tome koriste li se za pomoć u istragama nestanaka ili otkrivanju terorističkih zavjera, da, ali tko nas uvjerava da se ne koristi u druge svrhe. Svi koji misle šta žele, barem znamo da su naši uređaji sigurni i da je jedini način da ih otključamo procesima koji mogu potrajati mjesecima, pa čak i godinama.