Poc després de l'llançament de la primera beta de iOS 10, Experts en seguretat es van adonar que Apple havia deixat el nucli sense xifrar. Després d'especular amb la raó, els de Cupertino van confirmar que l'havien deixat sense xifrar perquè no incloïa dades d'usuari importants i milloraria el rendiment de el sistema, cosa que sembla confirmar-se després de tan sols dos betes de el proper sistema operatiu per a dispositius iOS.

El rendiment podria no ser l'única raó. Experts en seguretat diuen que d'aquesta manera es descobriran algunes fallades de seguretat abans i també es podran corregir abans. A més, Ubuntu és un dels sistemes operatius per a ordinador més segurs i tampoc té el nucli xifrat. Però l'última informació diu que Apple ha fet un pas més amb el llançament de la beta 2 de iOS 10 i ha deixat encara més parts sense xifrar.

La segona beta d'iOS 10 està encara menys xifrada

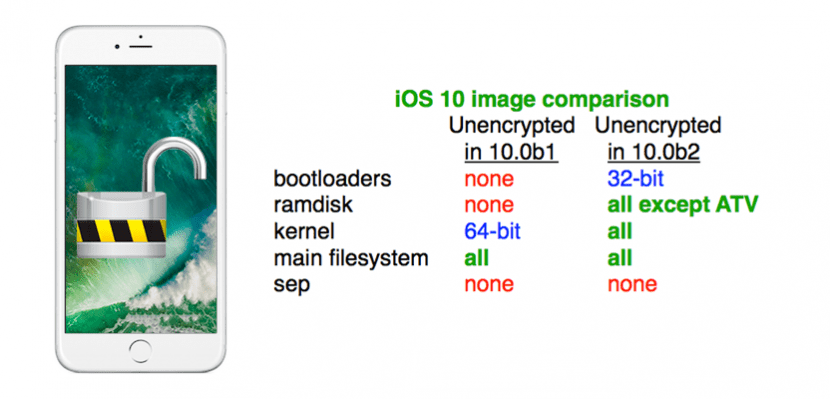

It was no accident. Apple left even more images unencrypted in 10.0b2 (eg all discs RAM and 32 bits bootloaders!) https://t.co/vE674FHWzD

- Ⓜ MuscleNerd (@MuscleNerd) Juliol 6, 2016

No va ser un accident. Apple ha deixat encara més imatges sense xifrar a 10.0b2 (pe totes les discs RAM i bootloaders de 32-bits!)

A més de l'nucli i el sistema d'arxius principal (amb poques dades de l'usuari) que ja estaven sense xifrar a la primera beta, la segona beta de iOS 10 ha deixat sense xifrar els bootloaders de 32-bits, totes ls discs RAM menys la de l'Apple TV i els nuclis. Què està passant aquí?

L'única cosa que han deixat sense xifrar de les imatges de iOS 10 és el que veiem amb les sigles «SEP», el que significa secure Enclavament. També hem de tenir en compte que estem parlant de llançaments en fase beta i no es descarta que Apple torni a xifrar algunes imatges quan el sistema es llanci oficialment, cosa que tindrà lloc al setembre.

Què és Secure Enclavament?

Des del iPhone 5s des d'ara, els dispositius iOS tenen un petit xip dins el processador d'aplicació que és el responsable de xifrar dades com les que s'escriuen en la memòria flash i processa l'entrada de l'Touch ID. Aquest xip rep el nom de Secure Enclavament.

Cap programari, servei o maquinari té accés a la informació emmagatzemada en Secure Enclavament. Aquest petit xip té el seu propi firmware, bootloader i codi. El «SEP» usa la seva pròpia memòria xifrada i només es comunica amb el A9, A8 o A7 usant un interruptor on el processador posa algunes dades en un buffer de memòria compartida i després llegeix els resultats de tornada.

En qualsevol cas, si em preguntéssiu a mi si estic preocupat per tot el que està deixant Apple sense xifrar, la resposta immediata seria que sí, que tinc la sensació que «els dolents» van a trobar i explotar les fallades més aviat. Però si ho penso una mica, jo faig servir Ubuntu en els meus portàtils fins i tot des d'abans de passar-me a Mac, el sistema no està xifrat del cap als peus i poques vegades té problemes de seguretat. Gràcies a la comunitat, els problemes de seguretat d'Ubuntu es solucionen literalment en hores i això és el que podria passar a partir d'iOS 10.

Però bé, estem parlant de les betes d'iOS 10. Aquest debat serà més interessant si deixen sense xifrar aquestes imatges al setembre.