På det seneste ser vi kun annoncer for Apple, der fortæller os om privatlivets fred for vores enheder, et privatliv, der lover at holde vores data sikre. Er det sandt? Nå, i vid udstrækning ja, bevis på dette er de anmodninger, som internationale organisationer har fremsat for at låse op iPhones involveret i en eller anden offentlig ulykke, Apple har altid nægtet at låse enhederne op, de siger, at de ikke kan. Sådan blev virksomheder født med det formål at hacke dem, blandt dem Gråskift hvorfra de lige lækkede deres måde at arbejde på. fortsæt med at læse det Vi fortæller dig, hvordan GrayKey, GrayShifts iPhone-hacking-værktøj, fungerer.

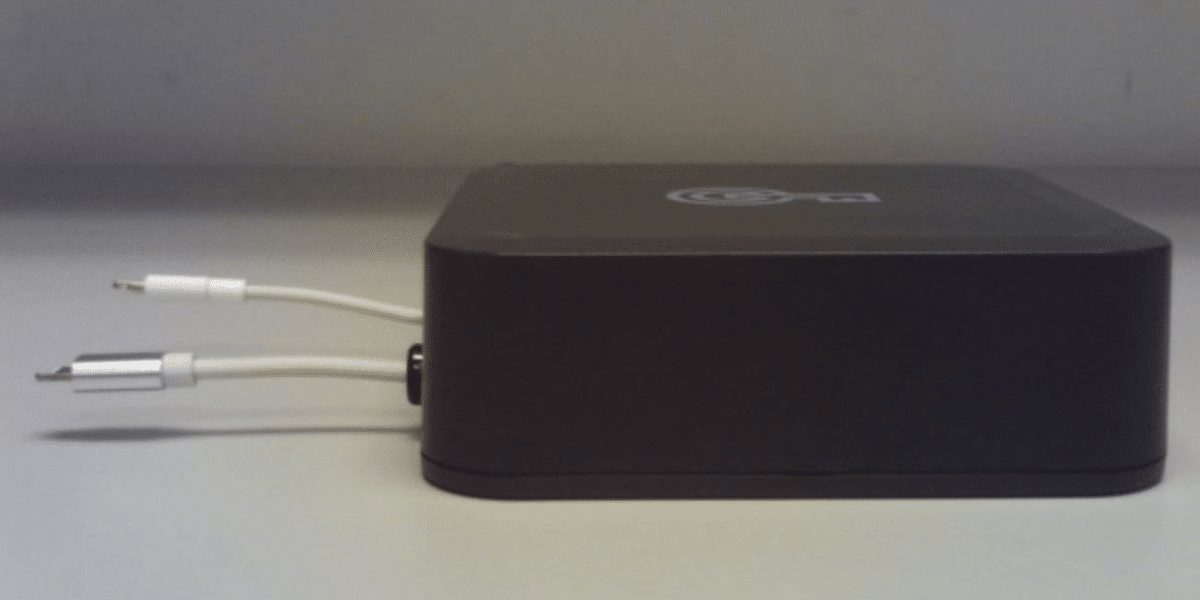

og du vil huske anmodninger efter angreb eller forsvinden af mennesker, har GrayShift altid været på alles læber da de lover at låse enhederne op. Hvordan gør de det? med rå magt, som du kan se under enheden selvom installerer en agent på enheden, der sandsynligvis forhindrer enheden i at blive låst efter flere forkerte adgangskodeforsøg, alt det gør, er at prøve lister med adgangskoder, indtil den kommer op med en.

En alfanumerisk kode på en Apple-mobilenhed kan blive registreret automatisk af GrayKey, og analytikeren vil kræve yderligere handlinger.

- Når enheden er tilsluttet, vil GrayKey forsøge at installere agenten.

- Analytikeren har mulighed for at bruge standardordlisten kaldet "crackstation.human-only.txt", som indeholder omkring 63 millioner adgangskoder og kan tage omkring 183 dage at behandle hele listen.

- Opret en ny alfanumerisk adgangskodeliste:

- Opret en ny tekstfil ved hjælp af notesblok eller Notepad++

- Alle adgangskoder skal indtastes linje for linje

- Gem filen som .txt

- Indlæs tekstfilen i GrayKey

*Hvis der er tidsbegrænsninger, når du går ind i enheden, så prøv en brugerdefineret liste i stedet for standard-Gråtasten.

Når brute force-agenten er blevet installeret korrekt, aktiveres flytilstand, og Apple-enheden kan afbrydes, eller vi kan lade den være tilsluttet for at udtrække data fra den.

Behøver virksomheder som GrayShift at eksistere? Nå, det kommer an på, hvad de bruges til, at hjælpe med efterforskning af forsvindinger eller afsløre terrorplaner, ja, men hvem kan forsikre os om, at det ikke bliver brugt til andre formål. Alle der tænker hvad de vil, Vi ved i det mindste, at vores enheder er sikre, og at den eneste måde at låse dem op er med processer, der kan tage måneder eller endda år.