Wir haben Ihnen bereits von der vermeintlichen Gruppe von Hackern erzählt, die behauptet, mehr als 600 Millionen iCloud-Konten in ihrem Besitz zu haben, und die droht, die Daten von diesen Konten zu löschen, wenn Apple kein "Lösegeld" zahlt. Obwohl das Unternehmen selbst bestritten hat, dass seine Konten gehackt wurden, kann es nicht garantieren, dass ein anderes Konto eines anderen Dienstes außerhalb des Unternehmens vorhanden ist, und konnte daher die Zugriffsdaten auf iCloud abrufen. Angesichts all dieser Neuigkeiten ist es am besten, dies sicherzustellen und zu nutzen, um die Sicherheit unserer Konten zu verbessern. Wir erklären Schritt für Schritt, wie Sie sicherstellen, dass unsere iCloud-Daten sicher sind, und was zu tun ist, wenn dies nicht der Fall ist.

Verwenden Sie nicht dieselben Daten für andere Konten

Diese Hacker scheinen die Anmeldedaten genau auf diese Weise erhalten zu haben. Jeder Sicherheitsexperte empfiehlt, nicht in allen unseren Konten dieselben Zugriffsdaten zu verwenden. Dies ist seltsamerweise das, was die überwiegende Mehrheit der Menschen tut. Ein einziger Benutzername und ein einziges Passwort für alle unsere Dienste sind komfortabel und einfach, aber alles andere als sicher, denn wenn beispielsweise unser Yahoo-Konto kompromittiert wird und wir dieselben Zugriffsdaten wie in iCloud haben, sind auch diese gesunken.

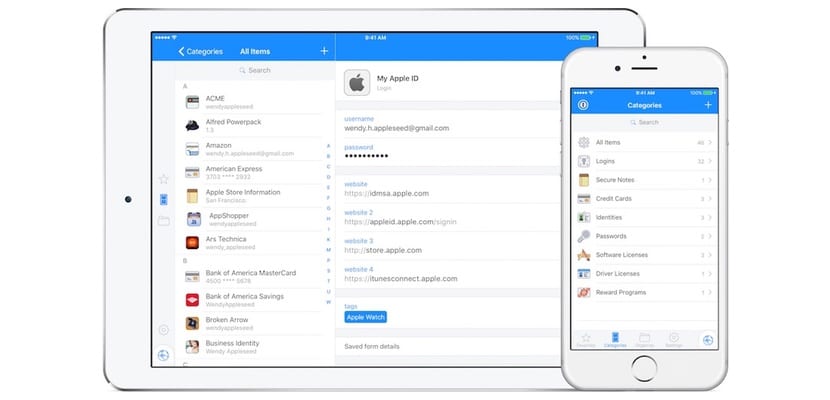

Anwendungen wie 1Password oder derselbe iCloud-Schlüsselbund, der in iOS und macOS integriert ist, sind perfekte Lösungen, sodass jedes Konto unabhängig von den anderen ein eigenes Kennwort hat. Wenn sie also die Daten von unserem Facebook-Konto erhalten, haben sie auch keine von GMail, iCloud und Twitter. Dies ist eine der grundlegendsten Empfehlungen, um die Sicherheit unserer Konten zu erhöhen.

Aktivieren Sie die Zwei-Faktor-Authentifizierung

Ergänzend zur vorherigen Maßnahme (sie ersetzt sie nicht) ist die Zwei-Faktor-Authentifizierung. Dies ist eine Sicherheitsmaßnahme, die dies gewährleistet Selbst wenn jemand Ihren iCloud-Benutzernamen und Ihr Kennwort erhält, kann er Ihr Konto nicht eingeben, da eine Genehmigung von einem anderen Gerät erforderlich ist, das Sie als "Vertrauenswürdiges Gerät" konfiguriert haben.. Bei Apple funktioniert dies mithilfe eines 6-stelligen Codes, der an die Geräte gesendet wird, die Sie in Ihrem Konto konfiguriert haben, wenn Sie versuchen, über einen beliebigen Browser auf iCloud zuzugreifen, Ihr Konto einem Gerät hinzuzufügen oder das Kennwort zu ändern.

Die Zwei-Faktor-Authentifizierung kann über Ihr Apple-Konto aktiviert werden Verwenden eines beliebigen Browsers oder Ihres iOS-Geräts innerhalb der Sicherheitsoptionen Ihres iCloud-Kontos. Im dieser Artikel Wir haben das Verfahren zur Aktivierung genau beschrieben.

Seien Sie sehr vorsichtig mit der Bestätigung in zwei Schritten, die die vorherige Sicherheitsmethode war und jetzt veraltet ist. ZUStellen Sie sicher, dass Sie die Zwei-Faktor-Authentifizierung aktiviert haben und nicht die Bestätigung in zwei Schritten. Greifen Sie dazu auf Ihr iCloud-Konto unter zu https://appleid.apple.com/ und schauen Sie sich den Abschnitt an, den wir im Bild eingerahmt haben.

Überprüfen Sie die in Ihrem Konto registrierten Geräte

Da die XNUMX-Schritt-Überprüfung von Apple Passcodes an Ihre registrierten Geräte sendet, ist es wichtig zu überprüfen, um welche es sich handelt. Alle unsere mit unserem iCloud-Konto verknüpften Geräte werden unter demselben Link angezeigt, den wir zuvor angegeben habenam unteren Rand des Hauptbildschirms. Wenn es eine gibt, die wir nicht mehr haben und die weiterhin in diesem Menü angezeigt wird, müssen wir sie aus dem Konto entfernen, damit sie diese Sicherheitscodes nicht mehr erhalten kann.