Nous vous avons déjà parlé du groupe supposé de pirates informatiques qui prétend avoir plus de 600 millions de comptes iCloud en leur possession, et qui menace d'effacer les données de ces comptes si Apple ne paie pas de «rançon». Bien que la société elle-même ait nié que ses comptes aient été piratés, elle ne peut pas garantir que tout autre compte d'un autre service en dehors de celle-ci l'a été et a ainsi pu obtenir les données d'accès à iCloud. Face à toutes ces actualités, il vaut mieux s'en assurer et en profiter pour améliorer la sécurité de nos comptes. Nous expliquons étape par étape comment nous assurer que nos données iCloud sont en sécurité et que faire si ce n'est pas le cas.

N'utilisez pas les mêmes données pour d'autres comptes

Ces pirates semblent avoir obtenu les informations de connexion précisément de cette manière. Tout expert en sécurité recommande de ne pas utiliser les mêmes données d'accès dans tous nos comptes, ce qui est curieusement ce que font la grande majorité des gens. Un seul nom d'utilisateur et mot de passe pour tous nos services est confortable et facile, mais c'est tout sauf sécurisé, car si, par exemple, notre compte Yahoo est compromis et que nous avons les mêmes données d'accès que dans iCloud, ces dernières seront également tombées.

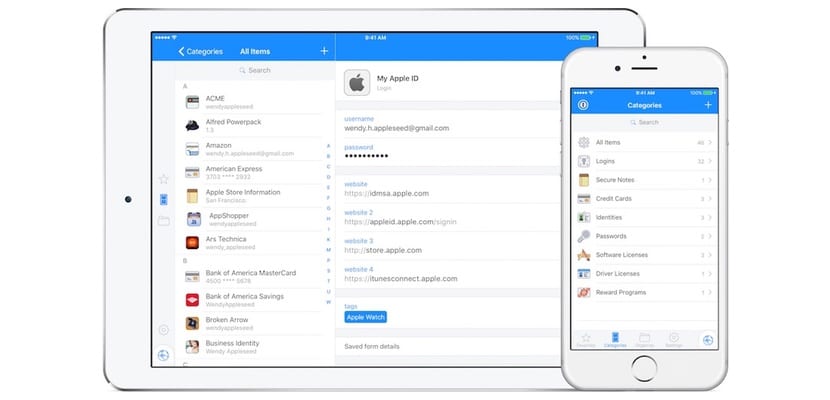

Des applications telles que 1Password ou le même trousseau iCloud intégré à iOS et macOS sont des solutions parfaites pour que chaque compte ait son propre mot de passe, indépendant des autres. Donc, s'ils obtiennent les données de notre compte Facebook, ils ne les auront pas également de GMail, iCloud et Twitter.. C'est l'une des recommandations les plus élémentaires pour commencer à accroître la sécurité de nos comptes.

Activer l'authentification à deux facteurs

L'authentification à deux facteurs est complémentaire de la mesure précédente (elle ne la remplace pas). C'est une mesure de sécurité qui garantit que Même si quelqu'un obtient votre nom d'utilisateur et votre mot de passe iCloud, il ne pourra pas entrer dans votre compte, car une approbation sera requise d'un autre appareil que vous avez configuré comme «appareil de confiance». Chez Apple, cela fonctionne au moyen d'un code à 6 chiffres qui est envoyé aux appareils que vous avez configurés dans votre compte lorsque vous essayez d'accéder à iCloud à partir de n'importe quel navigateur, ajoutez votre compte à un appareil ou essayez de changer le mot de passe.

L'authentification à deux facteurs peut être activée à partir de votre compte Apple en utilisant n'importe quel navigateur ou depuis votre appareil iOS dans les options de sécurité de votre compte iCloud. Dans Cet article nous avons parfaitement détaillé la procédure pour l'activer.

Soyez très prudent avec la vérification en deux étapes, qui était la méthode de sécurité précédente et est maintenant obsolète. Àassurez-vous que c'est l'authentification à deux facteurs que vous avez activée et non la vérification en deux étapes. Pour ce faire, accédez à votre compte iCloud à l'adresse https://appleid.apple.com/ et regardez la section que nous avons encadrée dans l'image.

Vérifiez les appareils enregistrés dans votre compte

Étant donné que la vérification en deux étapes d'Apple envoie des codes d'accès à vos appareils enregistrés, il est important de vérifier ce qu'ils sont. Tous nos appareils associés à notre compte iCloud apparaissent dans le même lien que nous avons indiqué précédemment, en bas de l'écran principal. S'il y en a un que nous n'avons plus et qu'il continue d'apparaître dans ce menu, nous devons le supprimer du compte afin qu'il ne puisse plus recevoir ces codes de sécurité.