Nogmaals, gebruikersgegevens van ten minste 3.400 websites, waaronder Fitbit, Une en maximaal 1Password, zijn ontmaskerd, dit keer vanwege een Cloudflare-beveiligingsinbreuk, dus het wordt aanbevolen om de toegangswachtwoorden onmiddellijk te wijzigen.

Er zijn gebruikersgegevens van meer dan 3.400 websites gefilterd en in de cache opgeslagen door zoekmachines als gevolg van een beveiligingsbug in Cloudflare, een contentdistributienetwerk dat door duizenden websites wordt gebruikt. Maandenlang zijn websites als Uber, Fitbit of de datingsite OKCupid onder duizenden getroffen. 1Password maakt ook gebruik van Cloudflare, maar het bedrijf beweert dat dankzij de end-to-end-codering de gegevens van zijn klanten niet zijn blootgesteld.

Een beveiligingsfout die de gegevens van honderdduizenden gebruikers blootlegt

De veiligheid en privacy van onze persoonsgegevens is iets dat elke dag meer en meer mensen zorgen baart. Steeds meer persoonlijke gegevens die we opslaan in "de cloud" en waartoe iedereen toegang heeft, in de meeste gevallen, gewoon door onze gebruikersnaam en wachtwoord te kennen. Vandaar linformatie die vandaag wordt gepubliceerd, is bijzonder ernstig, zowel kwalitatief als in termen van het aantal gebruikers dat het kan beïnvloeden.

Door heeft gepubliceerd ArsTechnicaOntdekte Google-beveiligingsonderzoeker Tavis Ormandy dat een beveiligingsfout in Cloudflare, het contentdistributienetwerk dat door miljoenen websites wordt gebruikt, ervoor gezorgd heeft dat gebruikersgegevens van meer dan 3.400 websites kunnen worden gelekt en opgeslagen in de cache van zoekmachines.

De service die door 5,5 miljoen websites wordt gebruikt, heeft mogelijk wachtwoorden en authenticatietokens gelekt.

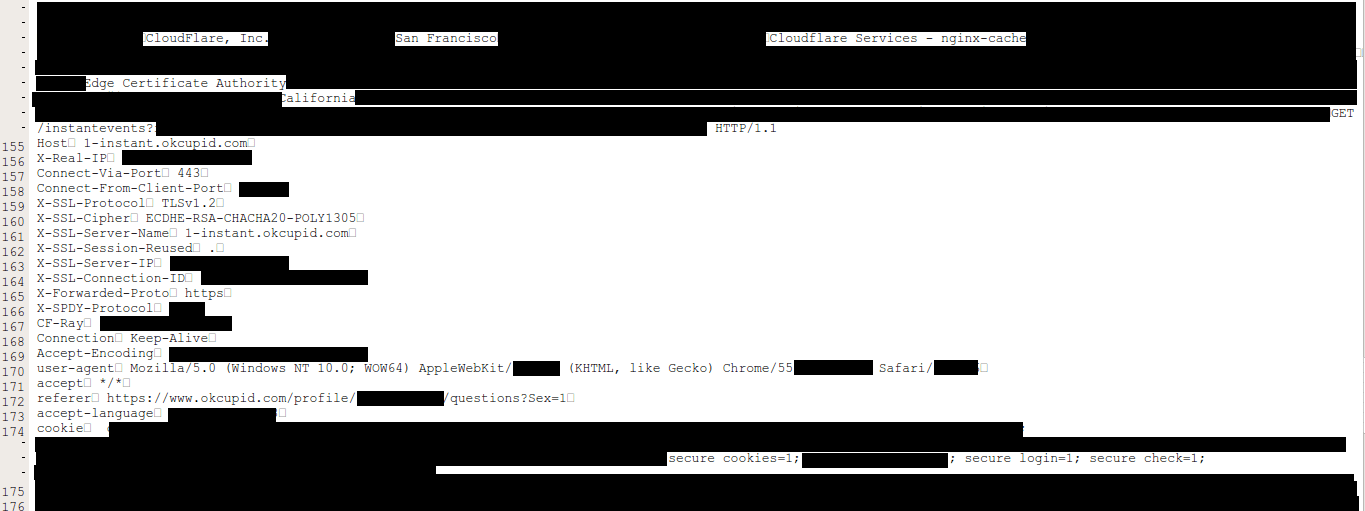

Een voorbeeld van de gegevens die Ormandy zag. Dit is een privébericht van de datingsite okcupid | AFBEELDING: ArsTechnica

Onder de getroffen websites bevinden zich populaire bedrijven als Fitbit of Uber, evenals 1Password, dat echter al heeft verklaard dat de gegevens van zijn gebruikers veilig blijven dankzij end-to-end-codering.

We hebben coderingssleutels, cookies, wachtwoorden, POST-gegevensblokken en zelfs HTTPS-verzoeken voor andere topcloudflare-gehoste sites van andere gebruikers waargenomen. Toen we eenmaal begrepen wat we zagen en de implicaties, stopten we onmiddellijk en namen we contact op met cloudflare-beveiliging.

Cloudflare geeft de fout toe, maar zou de ernst ervan kunnen onderschatten

Cloudflare heeft al toegegeven dat de beveiligingsfout inderdaad is opgetreden, maar zowel Tavis Ormandy als andere beveiligingsonderzoekers zijn van mening dat het bedrijf onderschat de ernst van het incident. In een post Geplaatst op de blog van het bedrijf onder de titel "Incidentrapport over geheugenlek veroorzaakt door Cloudflare-parserbug", erkent Cloudflare dat de inbreuk ernstig was, maar merkt ook op dat er is geen bewijs dat de bug is uitgebuit.

De fout was ernstig omdat het uitgelekte geheugen privé-informatie kon bevatten en omdat het door zoekmachines in de cache zou zijn opgeslagen. We hebben ook geen bewijs gevonden van kwaadwillende exploits van de bug of andere meldingen van het bestaan ervan.

Ormandy bood snel een Respuesta op de verklaringen van het bedrijf waarin staat dat de post die door Cloudflare is gepubliceerd een uitstekende "postmortale" analyse biedt, maar tegelijkertijd "het risico voor klanten aanzienlijk vermindert".

Het wordt aanbevolen om wachtwoorden te wijzigen

Ryan Lackey, een andere prestigieuze veiligheidsonderzoeker, is het eens met de verklaringen van Ormandy en stelt dat: Hoewel de kans dat wachtwoorden worden weergegeven klein is, bestaat dat risico, dus gebruikers worden aangemoedigd om ze te wijzigen.

Google, Bing, Yahoo en andere zoekmachines hebben de gegevens in de cache al gewist, vandaar dat de feiten nu openbaar zijn gemaakt, maar ArsTechnica merkt op dat sommige gegevens in de cache nog steeds aanwezig zijn.