Bezpieczeństwo sieci staje się coraz ważniejsze i polega na tym, że ruch z naszymi danymi przenosi rynek na większy niż wiele towarów, które mają kształt. Jednak ci, którzy nie traktują naszych danych tak poważnie, są twórcami niektórych z najważniejszych aplikacji w obecnym krajobrazie oprogramowania mobilnego. Według najnowszego raportu aż siedemdziesiąt sześć najpopularniejszych aplikacji, które możemy znaleźć w iOS App Store, nie jest wystarczająco bezpiecznych zgodnie z obowiązującymi normami. Rzućmy okiem na te dane i dowiedzmy się, jak łatwo można ukraść informacje, gdy poruszamy się po naszym iPhonie przy użyciu tego typu aplikacji sklasyfikowanych jako niezabezpieczone.

Z ręki MacRumors że uzyskałeś dostęp do raportu Strafacha, znamy tę obecną sytuację bezpieczeństwa na naszych urządzeniach mobilnych. WiFi wydaje się być kluczem do dostępu do nich, i po raz kolejny szyfrowanie jest niewystarczające.i małe zainteresowanie ze strony deweloperów, które w pełni nas ujawnia w tym względzie. Dlatego wszyscy powinniśmy poważnie rozważyć zaprzestanie korzystania z tego typu aplikacji. Szczerze mówiąc, ich programiści wciąż nie interesują się doskonaleniem szyfrowania i protokołu tych aplikacji właśnie dlatego, że wiedzą, że użytkownicy nie przestaną ich używać, a to znaczy, że konsumenci oprogramowania nie przejmują się niepewnością, o ile tego nie robią. dotknąć kieszeni.

Prezes Grupa Bezpieczeństwa Sudo będzie Strafach, podkreślił właśnie fakt, że wiele aplikacji uznano za najlepsze lub najczęściej używani są w niektórych przypadkach prawdziwymi mistrzami tej niepewności i te niewystarczające protokoły szyfrowania. I byłoby hipokryzją nie mówić teraz o niektórych aplikacjach, kiedy szyfrowanie WhatsApp było do niedawna niewystarczające i nie przegapiliśmy okazji, aby wskazać te wady najpopularniejszej aplikacji do przesyłania wiadomości na świecie.

Jak narażeni jesteśmy na to zagrożenie?

Metoda wprowadzania to prawie opowieść starej kobiety, Aplikacje znajdujące się na tej wątpliwej liście nie mają protokołu bezpieczeństwa do transportu paczek. Jeśli jesteś ciekawy, możesz uzyskać bezpośredni dostęp do artykułu, który dodał Will Strafach Średni bezpośrednio w TEN LINK.

Krótko mówiąc, połączenie Wi-Fi i przesyłanie danych za pośrednictwem naszego urządzenia mobilnego i router WiFi jest kluczowym punktem przechwytywania informacji, które chcemy przechwycićW ten sposób i nie chroniąc tej warstwy transportu informacji, każdy, kto ma niezbędną wiedzę i prawie bez przeszkód, może zrobić z danymi dostępowymi i innymi rodzajami informacji, które są dostępne w połączeniu.

Nie mamy przez to na myśli, że wszystkie nasze informacje są w rzeczywistości zagrożone iOS to jeden z systemów, który przykłada największą wagę do tego typu zabezpieczeń, a zawartość jest w pełni szyfrowana. Jednak Apple nie może zapobiec temu, że aplikacje wykorzystujące treści, które sami wprowadziliśmy (ponieważ żądają ich, takie jak hasła i dane naszej rodziny), przesyłają tego typu poufne informacje między kartą kredytową. Sieć Wi-Fi iPhone'a i routera w pytaniu.

Niektóre tło aplikacji, które zostały ulepszone

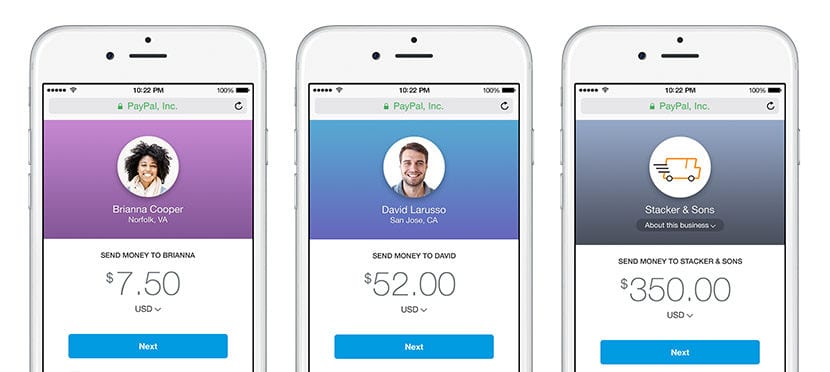

Ten problem nie pojawia się od teraz, od dawna analizują aplikacje, które w żaden sposób nie zapobiegły przechwyceniu tych danych. Przykładami najsilniejszych są PayPal, a nawet „bezpieczna przeglądarka” firmy Kaspersky.

Krótko mówiąc, WhatsApp od dłuższego czasu obejmuje szyfrowanie typu end-to-end, które promuje się z wielką pompą od czasu premiery. Po to aby, Przeanalizujmy, czy naprawdę warto narażać się na tego typu ryzyko wyłącznie do korzystania z tych aplikacji.