Nikt lub nic nie jest chronione przed błędami lub lukami, aw tym przypadku mamy do czynienia z ważnym i to jest protokół bezpieczeństwa WPA2 używane obecnie przez wszystkie routery, smartfony, komputery i inne aktualne produkty są w poważnym niebezpieczeństwie po wykryciu tej luki.

W tym przypadku żaden z obecnych produktów nie jest zapisywany, ponieważ jest to system bezpieczeństwa, który działa na wszystkich obecnych urządzeniach, niezależnie od tego, czy jest to iOS, macOS, Android czy Windows. Ponadto wykryta przez naukowca awaria w zakresie bezpieczeństwa komputerowego, Mathy’ego Vanhoefa pokazuje, że każdy haker może spokojnie przeglądaj nasze strony internetowe w prosty sposób.

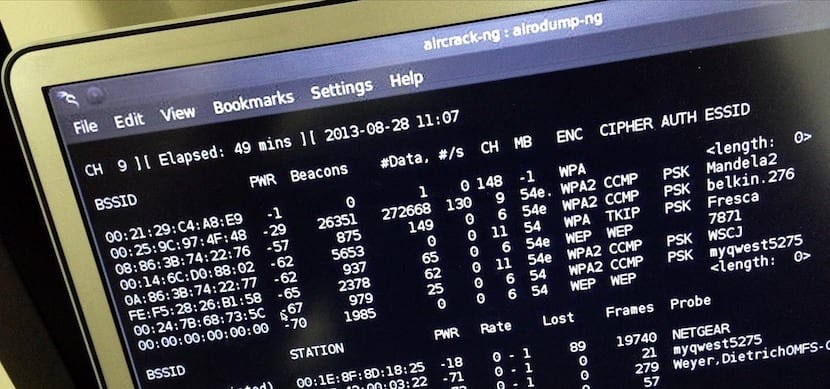

Protokół WPA2 używany do ochrony większości urządzeń i sieci bezprzewodowych. W tym przypadku i w celu sprawdzenia, czy ta luka istnieje i może być ważna dla wszystkich użytkowników, opracowali „KRACK”, skrót od Kluczowy atak ponownej instalacji a to pokazuje, że problem jest prawdziwy i poważny. Wysłano już pewne komunikaty, w których nalegano, aby wyniki badania tej luki były całkowicie prawdziwe i dlatego konieczne jest jak najszybsze naprawienie tego problemu związanego z bezpieczeństwem.

To niebezpieczne, ale nie panikuj

Pierwszą rzeczą jest ostrzeżenie, że ta luka w zabezpieczeniach umożliwia rejestrację wszystkich treści, a tym samym Chodzi o „szpiegowanie” ruchu w sieci. Z drugiej strony musimy ostrzec, że stoimy przed problemem, który wkrótce zostanie rozwiązany za pomocą łatki bezpieczeństwa, która zostanie automatycznie wydana na wszystkie urządzenia, w tym routery i inne produkty, więc uspokój się. Jednak dobrze jest co jakiś czas sprawdzać połączenia do sieci naszego routera, aby zobaczyć zwłaszcza te, które wysyłają dane.

Warto również zauważyć, że w celu uzyskania dostępu do tej luki fizyczny dostęp jest konieczny na naszym komputerze, smartfon, tablet itp., więc trudno nam to wpłynąć. Jeśli tak się stanie, może posłużyć do odszyfrowania ruchu sieciowego, umieszczenia treści w naszym normalnym ruchu i uzyskania danych osobowych z połączeń, w których musimy zalogować się przy użyciu nazwy użytkownika i hasła.