Mais uma vez, dados do usuário de pelo menos 3.400 sites, incluindo Fitbit, Une e até 1Password, foram expostos, desta vez, devido a uma violação de segurança do Cloudflare, por isso é recomendado alterar imediatamente as senhas de acesso.

Os dados do usuário de mais de 3.400 sites foram filtrado e armazenado em cache pelos motores de busca como resultado de um bug de segurança no Cloudflare, uma rede de distribuição de conteúdo que é usada por milhares de sites. Durante meses, sites como Uber, Fitbit ou o site de namoro OKCupid, entre milhares, foram afetados. 1Password também usa Cloudflare, no entanto a empresa afirma que, graças à sua criptografia de ponta a ponta, os dados de seus clientes não foram expostos.

Uma falha de segurança que expõe os dados de centenas de milhares de usuários

A segurança e privacidade dos nossos dados pessoais é algo que preocupa cada vez mais pessoas a cada dia. Cada vez mais dados pessoais que armazenamos na “nuvem” e aos quais qualquer pessoa pode ter acesso, na maioria dos casos, apenas por saber o nosso nome de utilizador e palavra-passe. Daí euas informações publicadas hoje são particularmente sérias, tanto qualitativamente quanto em termos do volume de usuários que pode afetar.

Por publicado ArsTechnica, O pesquisador de segurança do Google Tavis Ormandy descobriu que uma falha de segurança no Cloudflare, a rede de distribuição de conteúdo usada por milhões de sites, permitiu que dados de usuário de mais de 3.400 sites vazassem e fossem armazenados no cache dos mecanismos de pesquisa.

O serviço usado por 5,5 milhões de sites pode ter vazamento de senhas e tokens de autenticação.

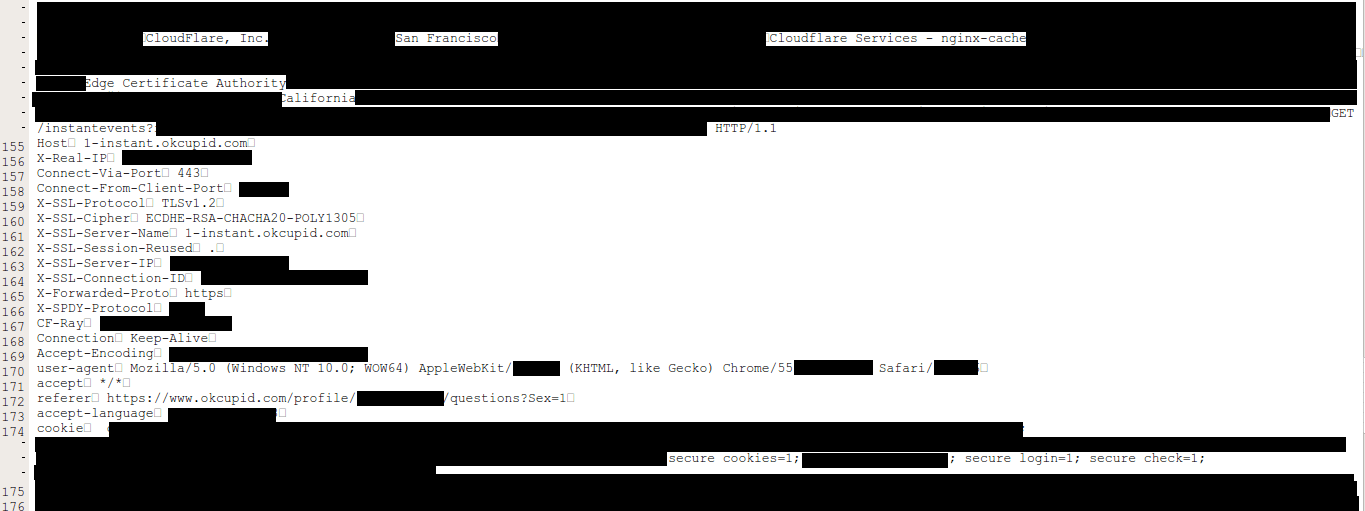

Uma amostra dos dados que Ormandy viu. Esta é uma mensagem privada do site de namoro okcupid | IMAGEM: ArsTechnica

Entre os sites afetados estão empresas populares como Fitbit ou Uber, bem como 1Password, que, no entanto, já afirmou que os dados de seus usuários permanecem seguros graças à criptografia de ponta a ponta.

Observamos chaves de criptografia, cookies, senhas, fragmentos de dados POST e até mesmo solicitações HTTPS para outros principais sites hospedados em nuvem de outros usuários. Assim que entendemos o que estávamos vendo e as implicações, paramos imediatamente e contatamos a segurança do cloudflare.

Cloudflare admite a falha, mas pode estar subestimando sua gravidade

Cloudflare já admitiu que a falha de segurança realmente ocorreu, mas Tavis Ormandy e outros pesquisadores de segurança acreditam que a empresa está subestimando a gravidade do incidente. Um postar Postado no blog da empresa com o título "Relatório de incidente sobre vazamento de memória causado por bug do analisador Cloudflare", Cloudflare reconhece que a violação foi séria, mas também observa que não há evidências de que o bug foi explorado.

O erro era sério porque a memória vazada poderia conter informações privadas e porque teria sido armazenada em cache pelos mecanismos de pesquisa. Também não descobrimos nenhuma evidência de exploits maliciosos do bug ou outros relatórios de sua existência.

Ormandy foi rápido em oferecer um responder às declarações da empresa afirmando que o post publicado pela Cloudflare oferece excelente análise "post mortem", mas ao mesmo tempo "reduz severamente o risco para os clientes".

Recomenda-se alterar as senhas

Ryan Lackey, outro prestigioso pesquisador de segurança, concorda com as declarações de Ormandy, afirmando que, Embora a probabilidade de as senhas serem expostas seja baixa, esse risco existe, então os usuários são incentivados a alterá-las.

Google, Bing, Yahoo e outros motores de busca já limparam os dados em cache, portanto, os fatos agora foram tornados públicos, mas A ArsTechnica observa que alguns dados em cache ainda permanecem.