Ninguém ou nada é salvo de erros ou vulnerabilidades e, neste caso, estamos diante de um importante e que é o protocolo de segurança WPA2 usados hoje por todos os roteadores, smartphones, computadores e outros produtos atuais estão em sério perigo após a descoberta desta vulnerabilidade.

Neste caso, nenhum dos produtos atuais é salvo, pois se trata de um sistema de segurança que funciona para todos os dispositivos atuais, seja iOS, macOS, Android ou Windows. Além disso, a falha descoberta pelo acadêmico em segurança de computadores, Mathy Vanhoef mostra que qualquer hacker poderia ver com calma toda a nossa navegação na net de forma simples.

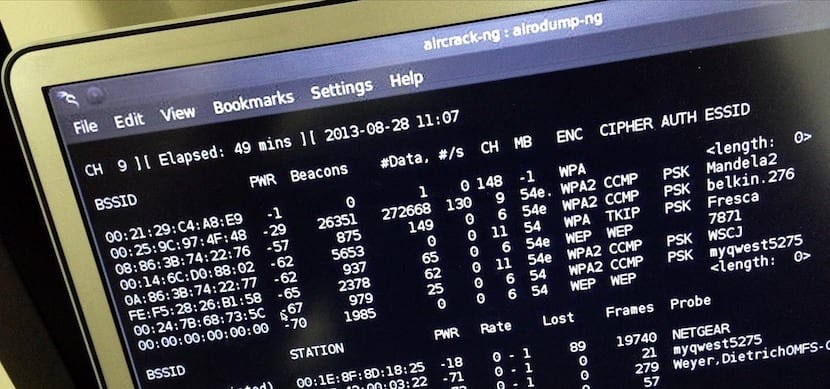

O protocolo WPA2 usado para proteger a maioria dos dispositivos e redes sem fio. Neste caso e para verificar se esta vulnerabilidade existe e pode ser importante para todos os usuários, eles desenvolveram "KRACK", abreviação de Ataque de reinstalação de chave e isso serve para demonstrar que o problema é real e sério. Algumas comunicações já foram emitidas insistindo que os resultados da investigação desta vulnerabilidade são totalmente verdadeiros e, portanto, é necessário corrigir este problema de segurança o mais rápido possível.

É perigoso, mas não entre em pânico

A primeira coisa é avisar que essa falha de segurança permite o cadastramento de todo conteúdo e portanto Trata-se de "espiar" o tráfego na rede. E por outro lado devemos alertar que estamos diante de um problema que será resolvido em breve por meio de um patch de segurança que será liberado para todos os dispositivos automaticamente, roteadores e outros produtos incluídos, então fique calmo. No entanto, é bom verificar de vez em quando as conexões com a rede do nosso roteador para ver principalmente aquelas que enviam dados.

Também é interessante notar que, para acessar esta vulnerabilidade o acesso físico é necessário em nosso computador, smartphone, tablet, etc, por isso é difícil para isso nos afetar. Se isso acontecer, ele pode ser usado para descriptografar o tráfego de rede, colocar conteúdo em nosso tráfego normal e obter dados pessoais de conexões nas quais precisamos fazer o login com um nome de usuário e uma senha.