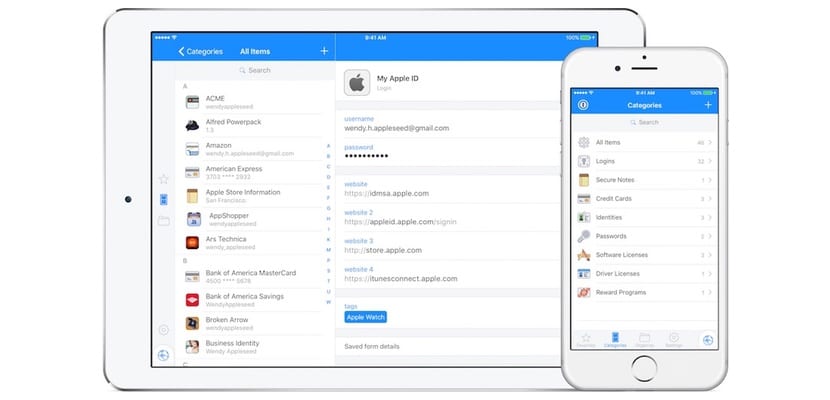

Esses dias com certeza você já deve ter lido artigos sobre uma grave falha de segurança no 1Password, um dos melhores aplicativos que existem para iOS e OS X e um dos nossos favoritos pelo bom trabalho que seus desenvolvedores fazem com ele, com atualizações constantes sem custo aos seus usuários. Pessoalmente, é no aplicativo que confio para armazenar minhas senhas, dados bancários, cartões de crédito, etc. há anos, e tenho me preocupado muito em me informar sobre essa falha de segurança porque estou muito interessado nela. Como costuma acontecer nesses casos, o alarmismo e o sensacionalismo inundam a web (Não esqueçamos que é o que mais vende), por isso vou tentar esclarecer o que aconteceu e quais as consequências que pode ter.

O problema

Tudo é baseado em um relatório publicado por um engenheiro da Microsoft, Dale Myers, no qual ele garante que 1Password salva dados não criptografados em seu sistema de criptografia AgileKeychain. Esses dados não criptografados são especificamente os endereços da web dessas páginas que salvamos neste serviço e seus títulos, mas nunca nossos próprios dados de acesso, que permanecem perfeitamente criptografados. Por que manter esses dados sem criptografia? Basicamente porque criptografá-los naquela época (estamos falando de 2008) causou problemas para alguns dispositivos no acesso a esses dados e causou problemas de desempenho e bateria.

Até agora, pode-se pensar: "Qual é o problema?" Muitos usuários usam 1PasswordAnywhere, uma função que o Dropbox usa para armazenar suas chaves 1Password e permite que você as acesse de qualquer navegador sem ter o aplicativo instalado no dispositivo. É justamente aí que reside o principal problema: o Google indexa esse conteúdo quando ele está armazenado em um arquivo html, e alguém com o conhecimento necessário pode ter acesso a esse arquivo e saber esses dados sem criptografia. Insisto novamente, nunca seus dados de acesso, apenas endereços da web e nomes das páginas que você armazenou em 1Password, nunca suas credenciais.

A solução

Os próprios desenvolvedores do 1Password já resolveram esse problema em 2012 com uma nova forma de salvar seus dados chamada OPVault.. Este novo sistema criptografa todos os dados, incluindo aqueles que não foram criptografados com AgileKeychain. Então qual é o problema? Que eles tinham que decidir se queriam usar OPVault como o único sistema de criptografia ou continuar usando AgileKeychain como alternativa. E eles optaram por esta segunda opção.

Por que manter um sistema menos seguro? OPVault não representava um problema para usuários de iOS e Mac OS X, mas sim para usuários de Windows, Android e aqueles que optaram pelo Dropbox como seu sistema de sincronização de dados. Versões mais antigas de 1Password deste último não eram compatíveis com OPVault, então eles tiveram que decidir o que fazer: deixe essas versões antigas para trás ou continue dando compatibilidade para todos. E optaram por esta segunda alternativa, mantendo a opção de usar AgileKeychain.

A real magnitude do problema

O mais importante é insistir nos dados que alguém que pudesse acessar aquele arquivo html e ler seus dados teria acesso (o que não é fácil): endereços da web e títulos da web. Só isso. Sim, é verdade que ninguém precisa saber desses dados, e que é uma falha que deve ser corrigida, mas Não precisa se preocupar com seus dados de acesso aos sites ou números de cartão de crédito, o que é um alívio.

Uma vez que isso tenha ficado claro, também é necessário apontar quem são aqueles que têm esse problema: aqueles que ainda usam AgileKeychain. Os usuários que já usam o OPVault também não têm o menor problema. Quem são os que usam o OPVault? Aqueles que usam 1Password para iOS e OS X com a opção de sincronização do iCloud habilitada (como é o meu caso). Se este também for o seu caso, não há problema para você. Se você é um usuário 1Password no Windows, Android ou usa o Dropbox como um sistema de sincronização, então você deve mudar para OPVault como o sistema de armazenamento, o que você explicou perfeitamente no Blog Agilebits, 1Password developers (no final do artigo).

Ótimo artigo Luís, assim deve ser rigoroso o jornalismo e ainda mais quando o assunto é segurança.