Project Zero, uma equipe do Google especialmente dedicada a encontrar falhas de segurança em sistemas operacionais existentes, revelou hoje um dos maiores ataques que o iOS recebeu desde sua criação. Até cinco violações de segurança em um período de dois anos Eles têm aproveitado para instalar spyware em nosso iPhone e iPad.

Quais são essas falhas de segurança? A quais dados você foi exposto? Quais dispositivos são suscetíveis? Como eles funcionam? Vamos explicar todos os detalhes para você, sem qualquer irmandade ou catastrofismo, e em uma linguagem que todos entenderão sem problemas.

Cinco falhas de segurança

O que é uma violação de segurança? Os sistemas operacionais não são perfeitos, não existe sistema invulnerável e nunca será. Existem apenas sistemas que são mais seguros do que outros porque tornam as coisas mais difíceis para os hackers, mas se eles estiverem interessados, sempre encontrarão falhas de segurança das quais podem tirar proveito. Essas falhas de segurança são "buracos" pelos quais os hackers podem entrar em nosso sistema e fazer coisas que não são permitidas, como instalar spyware.

Em nosso iPhone ou iPad você não pode instalar nenhum software que encontramos, apenas o que está na App Store e que a Apple analisa. Mesmo o software que está na App Store e que podemos instalar, tem limitações e há funções às quais não tem acesso, nisso se baseia a segurança que a Apple oferece aos seus usuários. Mas como dissemos, nenhum software é perfeito e às vezes "buracos" aparecem através dos quais aplicativos maliciosos podem escapar. Essas cinco falhas de segurança de que estamos falando hoje permitiram que algumas páginas da web criadas por hackers instalassem spyware em nossos dispositivos iOS sem nosso conhecimento, algo que obviamente contorna todas as medidas de segurança da Apple.

Que páginas da web são? Não foram publicados, mas de acordo com as informações que têm aparecido na rede, trata-se de páginas com ideologias políticas bem definidas e expressamente criadas para o acesso de grupos populacionais específicos, portanto, suspeita-se que por trás desses ataques haveria um estado (ou vários) de que o que eles queriam era espionar certos grupos de sua população. Que dados eles obtiveram? Chamadas telefônicas, mensagens, WhatsApp, Telegram, páginas da web, localização ... informações muito valiosas e pelas quais teriam pago grandes somas de dinheiro.

Três dos bugs já foram corrigidos

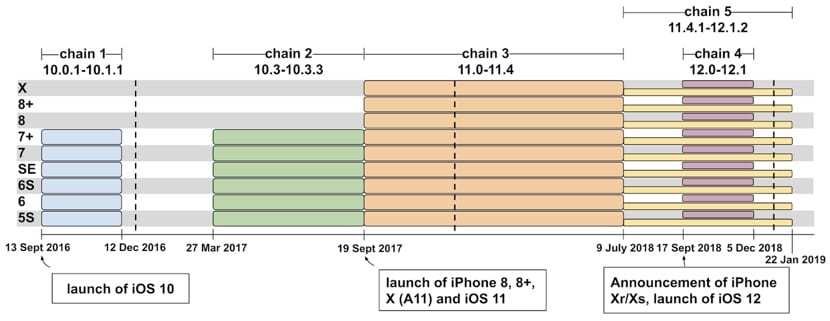

O Project Zero informou a Apple sobre essas cinco falhas de segurança em fevereiro de 2019 e, naquela época, três dessas cinco falhas já foram corrigidas com as atualizações correspondentes que a Apple lançou na época. Os dois bugs que não foram corrigidos, porque a Apple não sabia até que o Project Zero os mostrasse, levaram uma semana para serem resolvidos com a atualização para iOS 12.1.4. Ou seja, ao contrário do que é publicado na maioria das mídias, não faz dois anos que nosso iPhone fica exposto a esses ataques, pois a Apple estava corrigindo os bugs à medida que os descobria.

O maior período de tempo em que um bug esteve ativo foi menos de 10 meses (“Cadeia 3”), sendo o restante dos bugs válidos por períodos menores que aquele devido às atualizações que a Apple estava lançando, como você pode ver no gráfico acima destes parágrafos e que mostra as datas e versões que resolvem cada um dos falhas de segurança.

Solução: sempre atualize para a versão mais recente

Não nos cansaremos de repeti-lo, apesar de muitos se recusarem a aceitá-lo: ter um sistema operacional que o suporte através de atualizações frequentes e prolongadas é a melhor forma de garantir a máxima segurança possível. É importante que o tempo de resposta seja mínimo, que a atualização que resolve o problema esteja disponível o mais rápido possível e que também alcance o maior número de dispositivos possível. O sistema operacional invulnerável não existe, mas você deve tentar ficar o mais próximo possível que você pode dessa meta inatingível.