Em meio à disputa legal em que o FBI pede à Apple para enfraquecer a força da criptografia do iOS, um grupo de pesquisadores da Universidade Johns Hopkins, nos Estados Unidos, descobriu um método que os permite descriptografar imagens e vídeos enviados via iMessage em versões mais antigas do iOS. A equipe já informou a Apple sobre o problema e a empresa comandada por Tim Cook lançará hoje uma atualização que irá corrigir o problema.

Matthew Green, que lidera uma equipe formada por ele e Christina Garman, Gabriel Kaptchuk, Michael Rushanan e Ian Miers, diz que erro afeta apenas versões antigas do iOS e está no algoritmo de criptografia que a empresa de Cupertino usa para proteger o conteúdo enviado pelo iMessage.

A criptografia de IMessage não é 100% segura

Ao ler a descrição do processo de criptografia no guia de segurança da empresa da apple, Green suspeitou que algo poderia não estar funcionando na criptografia da Apple. O pesquisador garante que Apple informado da existência do problema, mas o surpreendeu que não foi corrigido com patches posteriores. Mais tarde, ele se reuniu com uma equipe de alunos e criou um explorar que, em teoria, explorou o fracasso.

A equipe de pesquisadores explica que a falha está no Como o iMessage armazena fotos e vídeos no iCloud compartilhados em uma conversa, protegendo-os com uma chave de 64 bits. Os pesquisadores conseguiram consultar essa chave no servidor iCloud, um caractere por vez, até que conseguiram reestruturar completamente a chave, permitindo que recuperassem o conteúdo original. Ian Miers disse que existem outros aplicativos que também apresentam essa falha, mas não quis dizer quais eram, por isso não se sabe se são apenas do iOS ou também de outra plataforma.

O problema foi parcialmente corrigido no iOS 9

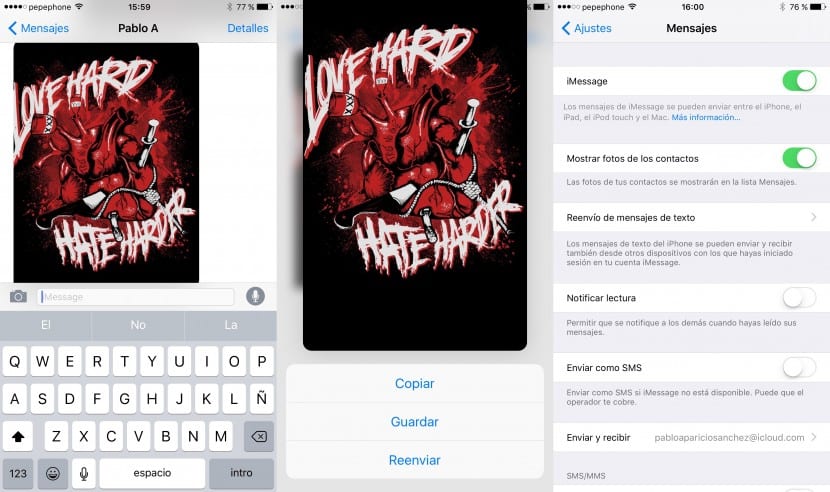

De acordo com Green, a Apple corrigiu esse bug com o lançamento do iOS 9, mas diz que o ataque também pode funcionar na versão mais recente do iOS com algumas modificações. As versões que são vulneráveis a seu ataque conforme ele é desenvolvido atualmente são iOS 8.xe versões anteriores. Se não houver surpresas, o iOS 9.3 será lançado hoje, o que pode incluir outra melhoria que pode corrigir completamente o bug. A equipe de pesquisadores afirma que a Apple lançará hoje uma nova versão do iOS que vai resolver o problema, portanto, novas versões do iOS 8.xe iOS 7.x também são possíveis.

Isso não justifica a atualização no iPhone 4s não há nada de interessante para essa versão. Bom é o que vejo, mas se alguém me disser isso, se me derem boas razões para o fazer