În ultima vreme vedem doar reclame pentru Apple ne spune despre confidențialitatea dispozitivelor noastre, o confidențialitate care promite să ne păstreze datele în siguranță. Este adevărat? Ei bine, în mare măsură da, dovadă în acest sens sunt cererile făcute de organizațiile internaționale de a debloca iPhone-urile implicate într-un accident public, Apple a refuzat întotdeauna să deblocheze dispozitivele, spun ei că nu pot. Așa s-au născut companiile cu scopul de a le pirata, inclusiv GreyShift din care tocmai v-ați filtrat modul de lucru. Continuă să citești asta Vă spunem cum funcționează GrayKey, instrumentul de hacking pentru iPhone GrayShift.

Și îți vei aminti petiții după atacuri sau dispariții de oameni, GrayShift a fost întotdeauna pe buzele tuturor deoarece promit să deblocheze dispozitivele. Cum fac asta? prin forta bruta, după cum puteți vedea mai jos, deși dispozitivul instalează un agent pe dispozitiv care este posibil să împiedice blocarea dispozitivului după mai multe încercări incorecte de parolăTot ce face este să testeze liste de parole până când vine cu una.

Un cod alfanumeric pe un dispozitiv mobil Apple poate fi detectat automat de GrayKey și vor fi necesare acțiuni suplimentare de către analist.

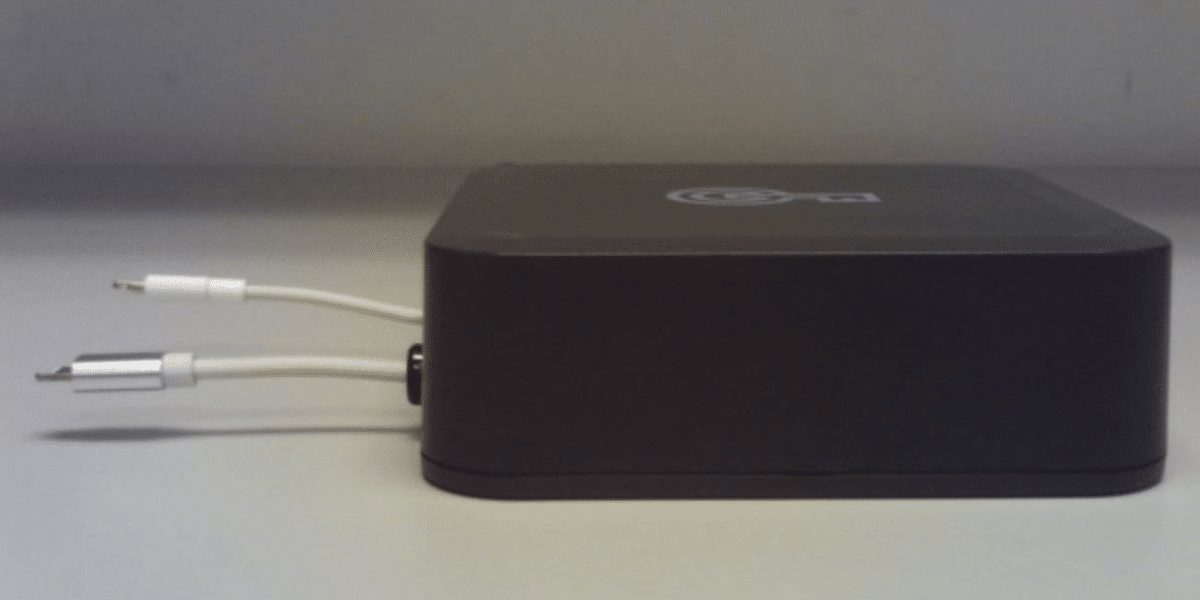

- Când dispozitivul este conectat, GrayKey va încerca să instaleze agentul.

- Analistul are opțiunea de a utiliza lista de cuvinte implicită numită „crackstation.human-only.txt”, care conține aproximativ 63 de milioane de parole și poate dura aproximativ 183 de zile pentru a procesa întreaga listă.

- Creați o nouă listă de parole alfanumerice:

- Creați un fișier text nou utilizând notepad sau Notepad ++

- Toate parolele trebuie introduse rând cu rând

- Salvați fișierul ca .txt

- Încărcați fișierul text în GrayKey

* Dacă există restricții de timp la introducerea dispozitivului, încercați o listă personalizată în loc de GrayKey implicit.

Odată ce agentul de forță brută a fost instalat corect, modul avion va fi activat, iar dispozitivul Apple poate fi deconectat sau îl putem lăsa conectat pentru a extrage datele din acesta.

Trebuie să existe companii precum GrayShift? Ei bine, depinde de modul în care sunt folosite, pentru a ajuta la investigațiile despre dispariții sau pentru a descoperi comploturi teroriste, da, dar cine ne asigură că nu este folosit în alte scopuri. Toți cei care gândesc ce vor, cel puțin știm că dispozitivele noastre sunt sigure și că singura modalitate de a le debloca este prin procese care pot dura luni și chiar ani.