Никто или ничто не спасено от ошибок или уязвимостей, и в этом случае мы сталкиваемся с важной проблемой, а именно протокол безопасности WPA2 используются сегодня всеми маршрутизаторами, смартфонами, компьютерами и другими продуктами, которые находятся в серьезной опасности после обнаружения этой уязвимости.

В этом случае ни один из текущих продуктов не сохраняется, поскольку это система безопасности, которая работает для всех текущих устройств, будь то iOS, macOS, Android или Windows. Кроме того, сбой, обнаруженный академиком в области компьютерной безопасности, Мэти Ванхуф, показывает, что любой хакер может спокойно просматривать все наши веб-просмотры в простой форме.

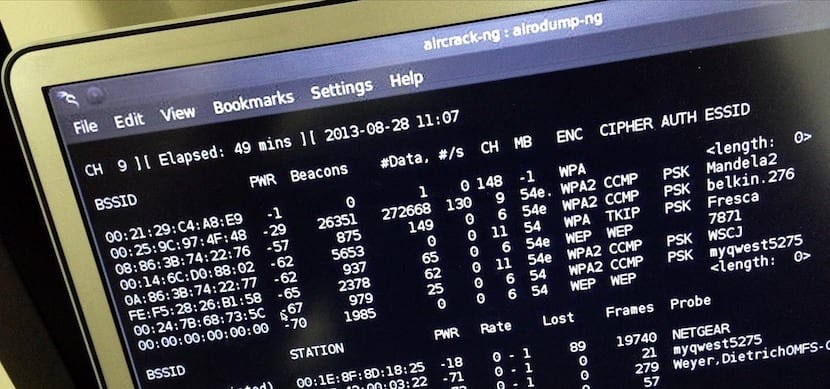

Протокол WPA2 используется для защиты большинства беспроводных устройств и сетей. В этом случае и чтобы убедиться, что эта уязвимость существует и может быть важна для всех пользователей, они разработали "KRACK", сокращение от Ключ для переустановки и это служит демонстрацией того, что проблема реальна и серьезна. Некоторые сообщения уже были выпущены, в них утверждается, что результаты расследования этой уязвимости полностью соответствуют действительности, и поэтому необходимо как можно скорее исправить эту проблему безопасности.

Это опасно, но не паникуйте

Прежде всего следует отметить, что этот недостаток безопасности позволяет регистрировать весь контент и, следовательно, Речь идет о «слежке» за трафиком в сети. А с другой стороны, мы должны предупредить, что столкнулись с проблемой, которая скоро будет решена с помощью исправления безопасности, которое будет автоматически выпущено для всех устройств, включая маршрутизаторы и другие продукты, так что успокойтесь. Тем не менее, время от времени полезно проверять подключения к сети нашего маршрутизатора, особенно те, которые отправляют данные.

Также интересно отметить, что для доступа к этой уязвимости на нашем компьютере необходим физический доступ, смартфон, планшет и т. д., поэтому им сложно повлиять на нас. Если это произойдет, его можно использовать для расшифровки сетевого трафика, помещения контента в наш обычный трафик и получения личных данных из подключений, в которых нам необходимо войти в систему с именем пользователя и паролем.